Sich in der komplexen Welt der datenschutzkonformen Lösungen zurechtfinden

Sich in der komplexen Welt der datenschutzkonformen Lösungen zurechtfinden

Im digitalen Zeitalter hat sich der Datenschutz zu einem zentralen Anliegen für Privatpersonen und Unternehmen entwickelt. Angesichts der zunehmenden Datenerfassung ist der Bedarf an datenschutzkonformen Lösungen dringender denn je. Diese Lösungen dienen nicht nur der Einhaltung gesetzlicher Vorgaben, sondern fördern auch das Vertrauen, schützen persönliche Daten und gewährleisten eine sichere digitale Umgebung.

Die Landschaft der Datenschutzbestimmungen

In den letzten Jahren haben verschiedene Länder und Regionen strenge Datenschutzbestimmungen zum Schutz personenbezogener Daten eingeführt. Zu den bekanntesten zählen die Datenschutz-Grundverordnung (DSGVO) in der Europäischen Union und der California Consumer Privacy Act (CCPA) in den Vereinigten Staaten.

DSGVO: Die 2018 in Kraft getretene DSGVO setzt weltweit Maßstäbe für den Datenschutz. Sie stärkt die Kontrolle von Einzelpersonen über ihre personenbezogenen Daten, stellt strenge Anforderungen an die Datenverarbeitung und sieht empfindliche Strafen bei Nichteinhaltung vor. Unternehmen müssen umfassende Datenschutzmaßnahmen implementieren, regelmäßige Audits durchführen und transparent über ihre Datenverarbeitungspraktiken informieren.

CCPA: Der CCPA, der seit Januar 2020 gilt, zielt ebenfalls darauf ab, die Datenschutzrechte und den Verbraucherschutz für Einwohner Kaliforniens zu stärken. Er gewährt Verbrauchern das Recht zu erfahren, welche personenbezogenen Daten erhoben werden, das Recht, ihre Daten zu löschen, und das Recht, dem Verkauf ihrer Daten zu widersprechen. Unternehmen müssen ihre Datenpraktiken klar offenlegen und gewährleisten, dass sie transparent sind und diese Bestimmungen einhalten.

Datenschutzlösungen verstehen, die den regulatorischen Bestimmungen entsprechen

Datenschutzkonforme Lösungen umfassen eine Reihe von Strategien und Technologien, die die Anforderungen der Datenschutzgesetze erfüllen. Diese Lösungen sind unerlässlich für Organisationen, die personenbezogene Daten schützen und gleichzeitig die Einhaltung gesetzlicher Bestimmungen gewährleisten wollen.

Datenverschlüsselung: Ein grundlegender Aspekt datenschutzkonformer Lösungen ist die Datenverschlüsselung. Durch die Verschlüsselung werden Daten in ein codiertes Format umgewandelt, das nur mit einem Entschlüsselungsschlüssel zugänglich ist. Dadurch wird sichergestellt, dass die Daten selbst bei Abfangen für Unbefugte unlesbar und unbrauchbar bleiben. Die Implementierung starker Verschlüsselungsprotokolle sowohl für ruhende als auch für übertragene Daten ist daher unerlässlich.

Datenminimierung: Datenminimierung ist ein Prinzip, das die Erhebung nur der für einen bestimmten Zweck notwendigen Daten befürwortet. Durch die Minimierung der Menge erhobener personenbezogener Daten verringern Organisationen das Risiko von Datenschutzverletzungen und verbessern die Einhaltung von Datenschutzbestimmungen. Dieses Prinzip entspricht der Anforderung der DSGVO zur Datenminimierung und hilft Organisationen, eine übermäßige Datenerhebung zu vermeiden.

Einwilligungsmanagement: Die Einholung und Verwaltung von Einwilligungen ist ein weiterer wichtiger Bestandteil datenschutzkonformer Lösungen. Gemäß der DSGVO ist die ausdrückliche Einwilligung von Personen erforderlich, bevor ihre Daten erhoben oder verarbeitet werden dürfen. Organisationen müssen Mechanismen implementieren, um Einwilligungen effektiv einzuholen, zu dokumentieren und zu verwalten. Dies beinhaltet die Bereitstellung klarer und prägnanter Informationen über die Datenerfassungspraktiken und die Möglichkeit für Einzelpersonen, ihre Einwilligung unkompliziert zu widerrufen.

Rechte betroffener Personen: Die Rechte betroffener Personen, wie sie in Verordnungen wie der DSGVO und dem CCPA festgelegt sind, ermöglichen es Einzelpersonen, die Kontrolle über ihre personenbezogenen Daten zu behalten. Zu diesen Rechten gehören das Recht auf Auskunft, Berichtigung und Löschung personenbezogener Daten. Organisationen müssen Prozesse einrichten, um die Ausübung dieser Rechte zu gewährleisten und sicherzustellen, dass sie für Einzelpersonen zugänglich sind. Transparente und benutzerfreundliche Schnittstellen für Anfragen betroffener Personen können die Einhaltung der Vorschriften verbessern und Vertrauen schaffen.

Technologische Innovationen bei Datenschutzlösungen

Technologische Fortschritte haben den Weg für innovative, datenschutzkonforme Lösungen geebnet. Diese Technologien verbessern nicht nur den Datenschutz, sondern optimieren auch die Compliance-Prozesse.

Datenschutzverbessernde Technologien (PETs): PETs dienen dem Schutz der Privatsphäre und ermöglichen gleichzeitig die Datennutzung. Ein Beispiel hierfür ist die differentielle Privatsphäre, die Datensätzen statistisches Rauschen hinzufügt, um die Identität einzelner Personen zu schützen und dennoch eine sinnvolle Datenanalyse zu gewährleisten. Homomorphe Verschlüsselung, die Berechnungen mit verschlüsselten Daten ermöglicht, ohne diese zu entschlüsseln, ist eine weitere leistungsstarke PET, die Unternehmen bei der Einhaltung von Datenschutzbestimmungen während der Datenverarbeitung unterstützt.

Datenschutz durch Technikgestaltung und datenschutzfreundliche Voreinstellungen: Diese Prinzipien befürworten die Integration von Datenschutzmaßnahmen in die Entwicklung und den Einsatz von Systemen und Prozessen von Anfang an. Durch die Anwendung von Datenschutz durch Technikgestaltung können Organisationen sicherstellen, dass Datenschutzaspekte integraler Bestandteil ihrer Abläufe sind und nicht erst im Nachhinein berücksichtigt werden. Datenschutzfreundliche Voreinstellungen bedeuten, dass Systeme und Dienste standardmäßig so konfiguriert werden, dass sie ein Höchstmaß an Datenschutz bieten, wobei bei Bedarf zusätzliche Funktionen aktiviert werden können.

Rahmenwerke für Daten-Governance: Effektive Rahmenwerke für Daten-Governance sind unerlässlich für datenschutzkonforme Lösungen. Diese Rahmenwerke legen Richtlinien, Verfahren und Kontrollen für die Verwaltung von Daten über ihren gesamten Lebenszyklus hinweg fest. Zu den Schlüsselelementen gehören Dateneigentum, Datenqualitätsmanagement, Datenzugriffskontrollen und Richtlinien zur Datenaufbewahrung. Die Implementierung robuster Rahmenwerke für Daten-Governance unterstützt Unternehmen dabei, die Einhaltung von Datenschutzbestimmungen sicherzustellen und die Integrität und Sicherheit personenbezogener Daten zu gewährleisten.

Herausforderungen und Überlegungen

Während datenschutzkonforme Lösungen zahlreiche Vorteile bieten, stellen sie Unternehmen auch vor Herausforderungen, mit denen sie sich auseinandersetzen müssen.

Innovation und Compliance im Einklang: Eine der größten Herausforderungen besteht darin, Innovation und Compliance in Einklang zu bringen. Technologische Fortschritte bieten zwar leistungsstarke Werkzeuge für den Datenschutz, diese müssen jedoch so implementiert werden, dass sie den regulatorischen Anforderungen entsprechen. Unternehmen müssen sich über die sich ändernden Vorschriften auf dem Laufenden halten und ihre Datenschutzlösungen entsprechend anpassen.

Ressourcenallokation: Die Implementierung umfassender Datenschutzlösungen erfordert erhebliche Ressourcen, darunter finanzielle, personelle und technologische Investitionen. Kleinere Organisationen haben möglicherweise Schwierigkeiten, die notwendigen Ressourcen für robuste Datenschutzmaßnahmen bereitzustellen. Investitionen in Datenschutzlösungen können jedoch letztendlich zu größerem Vertrauen und langfristigen Vorteilen führen.

Grenzüberschreitende Datenübermittlung: Im Zuge der Globalisierung erfassen und verarbeiten Unternehmen häufig personenbezogene Daten über Ländergrenzen hinweg, was komplexe Compliance-Fragen aufwirft. Es ist daher unerlässlich, die Datenschutzbestimmungen verschiedener Rechtsordnungen zu verstehen und die Einhaltung dieser Bestimmungen bei grenzüberschreitender Datenübermittlung sicherzustellen. Organisationen müssen geeignete Schutzmaßnahmen, wie beispielsweise Standardvertragsklauseln (SCCs) oder verbindliche Unternehmensregeln (BCRs), implementieren, um eine sichere Datenübermittlung zu gewährleisten.

Sich wandelnde Bedrohungslandschaft: Die Bedrohungslandschaft im Bereich Datenschutzverletzungen und Cyberangriffe entwickelt sich ständig weiter. Unternehmen müssen wachsam bleiben und ihre Datenschutzlösungen kontinuierlich aktualisieren, um neuen Bedrohungen zu begegnen. Dies umfasst Investitionen in fortschrittliche Sicherheitsmaßnahmen, die Durchführung regelmäßiger Sicherheitsaudits und die Schulung von Mitarbeitern, damit diese potenzielle Bedrohungen erkennen und angemessen darauf reagieren können.

Abschluss

Zusammenfassend lässt sich sagen, dass datenschutzkonforme Lösungen für Organisationen unerlässlich sind, die personenbezogene Daten schützen und gleichzeitig gesetzliche Vorgaben erfüllen wollen. Durch das Verständnis der Datenschutzbestimmungen, die Implementierung robuster Datenschutzmaßnahmen, die Nutzung technologischer Innovationen und die Bewältigung der damit verbundenen Herausforderungen können Organisationen Vertrauen schaffen, die Compliance verbessern und eine sichere digitale Umgebung gewährleisten.

Sich in der komplexen Welt der datenschutzkonformen Lösungen zurechtfinden

Angesichts der ständigen Weiterentwicklung der digitalen Landschaft gewinnt der Schutz von Daten gemäß den geltenden Datenschutzbestimmungen zunehmend an Bedeutung. Dieser zweite Teil befasst sich eingehender mit den praktischen Aspekten und fortgeschrittenen Strategien, die Unternehmen einsetzen können, um die Komplexität der Datenschutzgesetzgebung zu bewältigen und die Einhaltung der Vorschriften sicherzustellen.

Fortschrittliche Strategien für datenschutzkonforme Lösungen gemäß regulatorischen Vorgaben

Datenanonymisierung: Die Datenanonymisierung ist eine Technik, mit der identifizierende Informationen aus Datensätzen entfernt oder verändert werden, sodass eine Rückverfolgung zu einer Person unmöglich wird. Diese Technik ist besonders nützlich für Forschungs- und Analysezwecke, da die Nutzbarkeit der Daten erhöht wird, ohne die Privatsphäre zu beeinträchtigen. Fortgeschrittene Anonymisierungsverfahren wie k-Anonymität und l-Diversität helfen Organisationen, Datenschutzbestimmungen einzuhalten und gleichzeitig wertvolle Erkenntnisse aus den Daten zu gewinnen.

Datenmaskierung: Bei der Datenmaskierung werden Daten so verändert, dass sensible Informationen verborgen oder verschlüsselt werden. Dadurch können Organisationen Daten für Test-, Entwicklungs- oder interne Zwecke nutzen, ohne personenbezogene Daten unbefugten Dritten zugänglich zu machen. Es gibt verschiedene Arten der Datenmaskierung, darunter die Wertmaskierung, bei der bestimmte Datenwerte durch fiktive Werte ersetzt werden, und die Feldmaskierung, bei der ganze Felder maskiert werden. Die Implementierung effektiver Datenmaskierungsstrategien gewährleistet die Einhaltung von Datenschutzbestimmungen und ermöglicht gleichzeitig die notwendige Datennutzung.

Datenschutz-Folgenabschätzungen (DSFA): Die Durchführung von Datenschutz-Folgenabschätzungen (DSFA) ist ein proaktiver Ansatz zur Bewertung der datenschutzrechtlichen Auswirkungen neuer Projekte, Produkte oder Dienstleistungen. DSFA umfassen die Identifizierung potenzieller Datenschutzrisiken, die Bewertung der Auswirkungen von Datenverarbeitungsaktivitäten und die Umsetzung von Maßnahmen zur Minderung dieser Risiken. Regelmäßige Datenschutz-Folgenabschätzungen helfen Organisationen, Datenschutzbedenken frühzeitig im Entwicklungsprozess zu erkennen und anzugehen, wodurch die Einhaltung der Datenschutzbestimmungen sichergestellt und der Datenschutz verbessert wird.

Risikomanagement von Drittanbietern: Angesichts der zunehmenden Nutzung von Drittanbietern und Dienstleistern ist das Management von Drittanbieterrisiken zu einem entscheidenden Bestandteil datenschutzkonformer Lösungen geworden. Unternehmen müssen die Datenschutzpraktiken von Drittanbietern bewerten, geeignete vertragliche Schutzmaßnahmen implementieren und die Einhaltung der Datenschutzbestimmungen überwachen. Sorgfältige Prüfungen und regelmäßige Audits von Drittanbietern tragen dazu bei, dass personenbezogene Daten geschützt bleiben und Unternehmen die Datenschutzgesetze einhalten.

Integration des Datenschutzes in die Geschäftsprozesse

Datenschutzschulung und Sensibilisierung: Die Schulung der Mitarbeiter hinsichtlich der Bedeutung des Datenschutzes und der gesetzlichen Bestimmungen ist unerlässlich für die Einhaltung der Vorschriften. Umfassende Datenschutzschulungsprogramme helfen Mitarbeitern, ihre Rolle und Verantwortung beim Schutz personenbezogener Daten zu verstehen, potenzielle Datenschutzrisiken zu erkennen und angemessen auf Datenschutzverletzungen oder -vorfälle zu reagieren. Regelmäßige Sensibilisierungskampagnen zum Thema Datenschutz können die Bedeutung des Datenschutzes unterstreichen und eine Kultur der Einhaltung der Vorschriften im Unternehmen fördern.

Datenschutzorientierte Unternehmenskultur: Eine datenschutzorientierte Unternehmenskultur bedeutet, Datenschutzaspekte in alle Bereiche der Geschäftstätigkeit eines Unternehmens zu integrieren. Dazu gehören die Festlegung klarer Datenschutzrichtlinien, die Bereitstellung transparenter Informationen über Datenverarbeitungspraktiken und die Befähigung der Mitarbeitenden, datenschutzbewusste Entscheidungen zu treffen. Eine solche Kultur stärkt das Vertrauen von Kunden und Stakeholdern und demonstriert das Engagement für den Schutz personenbezogener Daten.

Datenschutzbeauftragte (DSB): In vielen Ländern sind Unternehmen verpflichtet, Datenschutzbeauftragte (DSB) zu ernennen, die die Einhaltung des Datenschutzes überwachen. DSB spielen eine entscheidende Rolle, um sicherzustellen, dass die Datenschutzbestimmungen eingehalten werden und Unternehmen sich dessen bewusst sind. Hier setzen wir unsere Betrachtung von datenschutzkonformen Lösungen fort:

Datenschutzbeauftragte (DSB)

In vielen Ländern sind Organisationen verpflichtet, Datenschutzbeauftragte (DSB) zu benennen, die die Einhaltung der Datenschutzbestimmungen überwachen. DSB spielen eine entscheidende Rolle, um sicherzustellen, dass die Datenschutzvorschriften eingehalten werden und Organisationen ihre datenschutzrechtlichen Pflichten kennen. Sie sind verantwortlich für die fachliche Beratung in Datenschutzfragen, die Überwachung der Einhaltung der Datenschutzbestimmungen und die Funktion als Ansprechpartner für Aufsichtsbehörden und Betroffene.

Interne Audits und Compliance-Prüfungen

Regelmäßige interne Audits und Compliance-Prüfungen sind unerlässlich für die Einhaltung gesetzlicher Datenschutzbestimmungen. Diese Audits helfen Unternehmen, potenzielle Datenschutzrisiken zu erkennen und zu beheben, die Wirksamkeit ihrer Datenschutzmaßnahmen zu bewerten und sicherzustellen, dass sie ihren rechtlichen Verpflichtungen nachkommen. Interne Audits sollten alle Aspekte der Datenverarbeitung abdecken, einschließlich Datenerfassung, -speicherung, -verarbeitung und -weitergabe. Organisationen sollten außerdem Mechanismen zur Meldung und Untersuchung von Datenschutzverletzungen oder -vorfällen einrichten, um eine schnelle und angemessene Reaktion zum Schutz personenbezogener Daten zu gewährleisten.

Datenschutzverbessernde Technologien (PETs)

Wie bereits erwähnt, sind datenschutzverbessernde Technologien (PETs) innovative Lösungen, die Organisationen dabei unterstützen, die Privatsphäre zu schützen und gleichzeitig die Datennutzung zu ermöglichen. Fortschrittliche PETs, wie beispielsweise differentielle Privatsphäre und homomorphe Verschlüsselung, bieten leistungsstarke Werkzeuge zum Schutz personenbezogener Daten. Differentielle Privatsphäre fügt Datensätzen beispielsweise statistisches Rauschen hinzu, um die Identität einzelner Personen zu schützen und gleichzeitig eine sinnvolle Datenanalyse zu ermöglichen. Homomorphe Verschlüsselung ermöglicht Berechnungen mit verschlüsselten Daten, ohne diese zu entschlüsseln. Dadurch wird sichergestellt, dass sensible Informationen auch während der Verarbeitung geschützt bleiben.

Zusammenarbeit und Informationsaustausch

Zusammenarbeit und Informationsaustausch zwischen Organisationen, Aufsichtsbehörden und Branchenverbänden sind unerlässlich für die Entwicklung datenschutzkonformer Lösungen. Durch den Austausch bewährter Verfahren, gewonnener Erkenntnisse und neuer Trends bleiben Organisationen über die aktuellsten Entwicklungen im Bereich Datenschutzbestimmungen und -technologien informiert. Branchenverbände und Aufsichtsbehörden spielen eine entscheidende Rolle bei der Förderung der Zusammenarbeit, der Bereitstellung von Leitlinien und der Unterstützung der Einführung effektiver Datenschutzlösungen.

sich wandelnde regulatorische Landschaft

Die regulatorischen Rahmenbedingungen für den Datenschutz entwickeln sich stetig weiter, und weltweit entstehen neue Gesetze, Verordnungen und Richtlinien. Unternehmen müssen sich über diese Änderungen auf dem Laufenden halten und ihre Datenschutzlösungen entsprechend anpassen. Dies umfasst die Beobachtung der Entwicklungen in den relevanten Rechtsordnungen, das Verständnis der Auswirkungen neuer Vorschriften und die Implementierung notwendiger Aktualisierungen, um die Einhaltung der Bestimmungen zu gewährleisten. Indem Unternehmen regulatorischen Änderungen stets einen Schritt voraus sind, vermeiden sie Strafen und Reputationsschäden und demonstrieren gleichzeitig ihr Engagement für den Schutz personenbezogener Daten.

Abschluss

Zusammenfassend lässt sich sagen, dass datenschutzkonforme Lösungen für Organisationen, die personenbezogene Daten schützen und gleichzeitig gesetzliche Vorgaben erfüllen möchten, unerlässlich sind. Durch das Verständnis der Datenschutzbestimmungen, die Implementierung robuster Datenschutzmaßnahmen, die Nutzung technologischer Innovationen und die Bewältigung der damit verbundenen Herausforderungen können Organisationen Vertrauen schaffen, die Compliance verbessern und eine sichere digitale Umgebung gewährleisten. Der Weg zur Einhaltung der Vorschriften ist ein fortlaufender Prozess, der ständige Wachsamkeit, Anpassungsfähigkeit und das Engagement für den Schutz personenbezogener Daten erfordert.

In dieser komplexen Welt ist es wichtig zu bedenken, dass datenschutzkonforme Lösungen nicht nur die Erfüllung gesetzlicher Verpflichtungen gewährleisten, sondern auch Vertrauen schaffen, Verantwortungsbewusstsein demonstrieren und eine sicherere digitale Welt für alle ermöglichen. Indem Unternehmen dem Datenschutz Priorität einräumen und die Prinzipien datenschutzkonformer Lösungen anwenden, können sie nicht nur personenbezogene Daten schützen, sondern auch ihren Ruf verbessern, Kundenbeziehungen stärken und langfristigen Erfolg erzielen.

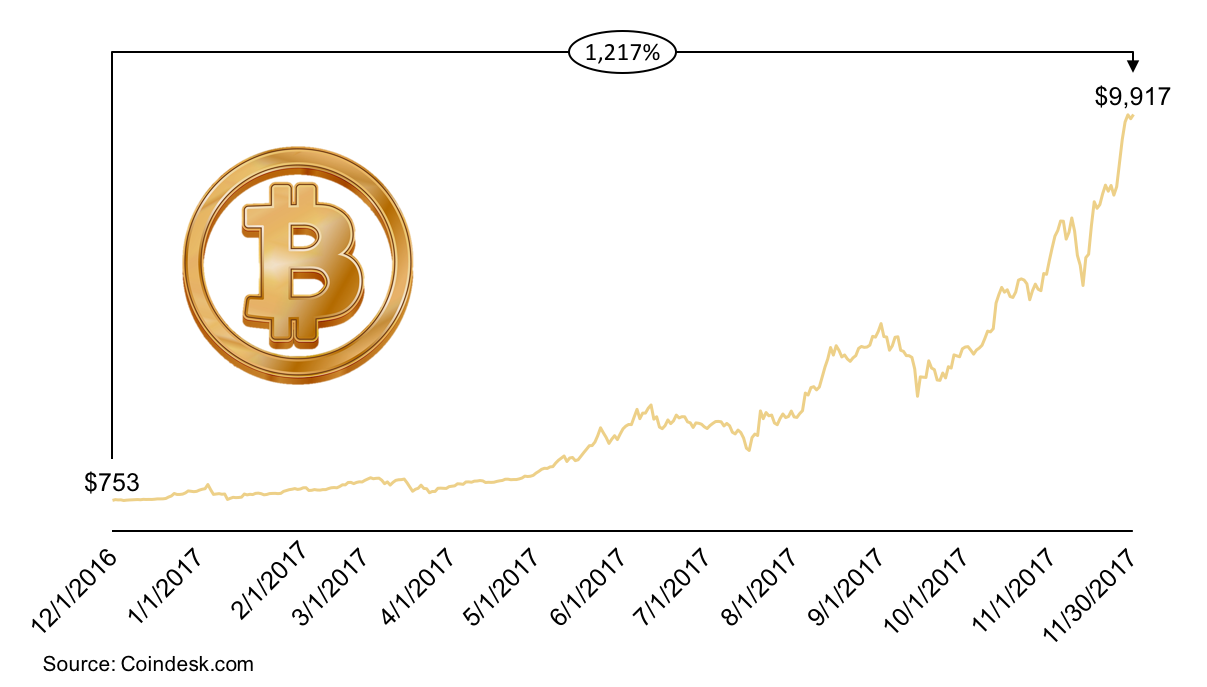

Der Reiz, im Schlaf Geld zu verdienen, ist so alt wie die Menschheit selbst. Von Immobilienvermietung bis hin zu dividendenstarken Aktien – passives Einkommen war schon immer ein begehrter Traum. In unserer sich rasant digitalisierenden Welt hat dieser Traum eine neue, vielversprechende Möglichkeit gefunden: Kryptowährungen. Passive Krypto-Einnahmen stellen einen Paradigmenwechsel dar und bieten die Chance, digitale Vermögenswerte zu nutzen, um kontinuierliche Einkommensströme zu generieren – ohne den ständigen aktiven Handel und die Verwaltung, die typischerweise mit traditionellen Finanzprodukten verbunden sind. Es geht nicht mehr nur darum, günstig zu kaufen und teuer zu verkaufen, sondern darum, das eigene digitale Portfolio so aufzubauen, dass es sich zu einem sich selbst tragenden Vermögensmotor entwickelt.

Der eigentliche Zauber passiver Krypto-Einnahmen liegt in den innovativen Technologien und Wirtschaftsmodellen, die das Kryptowährungs-Ökosystem antreiben. Blockchain, die verteilte Ledger-Technologie, die den meisten Kryptowährungen zugrunde liegt, ermöglicht Transparenz, Sicherheit und Dezentralisierung. Diese Grundlage erlaubt die Entwicklung neuartiger Finanzinstrumente und Protokolle, die Nutzer für ihre Teilnahme und ihren Beitrag zum Netzwerk belohnen. Man kann es sich so vorstellen, als wäre man gleichzeitig Aktionär, Kreditgeber und sogar Bankier – einfach durch das Halten und Interagieren mit bestimmten digitalen Vermögenswerten.

Eine der zugänglichsten und beliebtesten Methoden, um passive Krypto-Einnahmen zu generieren, ist das Staking. Im Kern geht es beim Staking darum, eine bestimmte Menge Kryptowährung zu hinterlegen, um den Betrieb eines Blockchain-Netzwerks zu unterstützen. Im Gegenzug für dieses Engagement erhalten Staker zusätzliche Token. Dieser Prozess ist grundlegend für die Funktionsweise von Proof-of-Stake (PoS)-Blockchains wie Ethereum (nach dem Merge), Cardano, Solana und Polkadot. Wenn Sie Ihre Coins staken, tragen Sie im Wesentlichen zur Validierung von Transaktionen und zur Sicherung des Netzwerks bei. Je mehr Coins Sie staken und je länger Sie diese halten, desto höher sind Ihre potenziellen Belohnungen. Es ist vergleichbar mit dem Verzinsen eines Sparkontos, nur dass der „Zinssatz“ oft deutlich höher ausfällt und der zugrunde liegende Vermögenswert digital ist.

Der Reiz des Stakings liegt in seiner relativen Einfachheit. Viele Börsen und spezialisierte Staking-Plattformen bieten benutzerfreundliche Oberflächen, mit denen Sie Ihre Assets mit wenigen Klicks staken können. Sie müssen weder Blockchain-Entwickler noch erfahrener Trader sein, um teilzunehmen. Es ist jedoch entscheidend, die Risiken zu verstehen. Staking beinhaltet oft eine Sperrfrist, d. h. Ihre Assets sind für einen bestimmten Zeitraum nicht zugänglich. Darüber hinaus kann der Wert der gestakten Kryptowährung schwanken, sodass Ihr eingesetztes Kapital an Wert verlieren kann, selbst während Sie Belohnungen erhalten. Die Belohnungen selbst werden in der Regel in der jeweiligen Kryptowährung ausgezahlt, ihr Wert ist also an die Marktentwicklung dieser Kryptowährung gekoppelt. Für diejenigen, die bereit sind, diese Feinheiten zu verstehen, bietet Staking eine solide Möglichkeit, ihre Kryptobestände passiv zu vermehren.

Über das einfache Staking hinaus hat die Welt der dezentralen Finanzen (DeFi) noch ausgefeiltere Wege für passives Einkommen eröffnet. DeFi bezeichnet Finanzanwendungen, die auf der Blockchain-Technologie basieren und darauf abzielen, traditionelle Finanzdienstleistungen dezentral abzubilden. Im DeFi-Bereich hat sich Yield Farming als besonders attraktive, wenn auch komplexere Strategie etabliert. Beim Yield Farming werden Krypto-Assets strategisch auf verschiedene DeFi-Protokolle verteilt, um die Rendite zu maximieren. Dies bedeutet häufig, dezentralen Börsen (DEXs) Liquidität bereitzustellen, Assets an Kreditprotokolle zu verleihen oder an anderen renditestarken Anlagemöglichkeiten teilzunehmen.

Die Bereitstellung von Liquidität für dezentrale Börsen (DEXs) ist beispielsweise eine gängige Yield-Farming-Strategie. DEXs wie Uniswap, Sushiswap und PancakeSwap nutzen Liquiditätspools, um den Handel zu ermöglichen. Nutzer können Tokenpaare in diese Pools einzahlen und so die von der Plattform generierten Handelsgebühren verdienen. Yield Farmer gehen jedoch oft noch einen Schritt weiter. Sie verwenden die LP-Token (Liquidity Provider), die sie im Gegenzug für die Bereitstellung von Liquidität erhalten, und staken diese Token anschließend in einem anderen Protokoll, um zusätzliche Belohnungen, häufig in Form von Governance-Token, zu erzielen. Dieser mehrstufige Ansatz, bekannt als „Liquidity Mining“, kann zu beeindruckenden jährlichen Renditen (APYs) führen, die mitunter drei- oder sogar vierstellig sind. Der Reiz des Yield Farmings liegt im Potenzial für hohe Renditen, das jedoch direkt mit einem erhöhten Risiko verbunden ist.

Zu den Hauptrisiken beim Yield Farming zählen impermanente Verluste, Schwachstellen in Smart Contracts und die Volatilität der zugrunde liegenden Vermögenswerte und Belohnungstoken. Impermanente Verluste stellen ein besonderes Risiko für Liquiditätsanbieter dar. Sie treten auf, wenn sich das Preisverhältnis der beiden Token in einem Liquiditätspool seit der Einzahlung verändert. Zwar erhalten Sie weiterhin Handelsgebühren, doch bei einer signifikanten Preisdifferenz kann der Wert Ihrer abgehobenen Vermögenswerte geringer sein, als wenn Sie die ursprünglichen Token gehalten hätten. Auch das Risiko von Smart Contracts ist ein erhebliches Problem. DeFi-Protokolle basieren auf Smart Contracts, also auf Code. Fehler oder Schwachstellen in diesem Code können zum Verlust aller im Protokoll gebundenen Gelder führen. Daher ist eine sorgfältige Due-Diligence-Prüfung unerlässlich. Kenntnisse über den Prüfstatus eines Protokolls, seinen Ruf und die Expertise seines Entwicklerteams können helfen, diese Risiken zu mindern, aber sie lassen sich nie vollständig ausschließen.

Eine weitere effektive Strategie für passives Einkommen im DeFi-Bereich ist die Krypto-Kreditvergabe. Viele DeFi-Plattformen wie Aave, Compound und MakerDAO ermöglichen es Nutzern, ihre Kryptowährungen zu verleihen. Im Gegenzug erhalten die Kreditgeber Zinsen auf ihre hinterlegten Vermögenswerte. Die Zinssätze werden in der Regel durch Angebot und Nachfrage innerhalb des jeweiligen Protokolls bestimmt – eine höhere Nachfrage nach Krediten führt zu höheren Zinsen für die Kreditgeber. Dies ist eine unkomplizierte Möglichkeit, passives Einkommen zu erzielen, ähnlich wie bei traditionellen Krediten, jedoch ohne Zwischenhändler. Sie hinterlegen Ihre Kryptowährung, und diese wird sofort verzinst.

Das passive Einkommen aus Kryptokrediten kann sehr attraktiv sein, insbesondere im Vergleich zu herkömmlichen Sparkonten. Die Zinsen werden in der Regel stündlich oder täglich gutgeschrieben und ausgezahlt, wodurch bei Reinvestition Zinseszinsen erzielt werden können. Das Risiko besteht primär in Fehlern von Smart Contracts oder, bei einigen zentralisierten Kreditplattformen, im Kontrahentenrisiko, falls die Plattform selbst zusammenbricht oder insolvent wird (wie in einigen prominenten Fällen zu beobachten war). Bei dezentralen Kreditprotokollen hängt das Risiko jedoch hauptsächlich von der Sicherheit der Smart Contracts und der Stabilität der zugrunde liegenden Besicherungsmechanismen ab. Für diejenigen, die eine weniger volatile Alternative zum Yield Farming suchen, kann die Kreditvergabe eine hervorragende Option für passive Krypto-Einnahmen sein.

Je tiefer wir in die Welt der passiven Krypto-Einnahmen eintauchen, desto deutlicher wird, dass es sich hierbei nicht um ein einheitliches Konzept handelt. Vielmehr ist es ein vielfältiges Ökosystem mit verschiedenen Strategien, die unterschiedlichen Risikobereitschaften und technischen Kenntnissen gerecht werden. Vom einfachen Staking bis hin zum komplexeren Yield Farming – die Möglichkeiten, digitale Assets gewinnbringend einzusetzen, wachsen exponentiell. Der Schlüssel zum Erfolg liegt nicht in der Suche nach einem schnellen Weg zum Reichtum, sondern im Verständnis der zugrundeliegenden Technologien, der Bewertung der damit verbundenen Risiken und einer strategischen, langfristigen Perspektive. Die digitale Finanzwelt ist offen, und wer sie klug nutzt, kann beträchtliche Gewinne erzielen.

In unserer fortlaufenden Betrachtung passiver Krypto-Einnahmen haben wir bereits grundlegende Methoden wie Staking und dynamischere Strategien im Bereich der dezentralen Finanzen (DeFi) wie Yield Farming und Kreditvergabe angesprochen. Diese Wege stellen die Speerspitze dar, wie Privatpersonen ohne ständiges aktives Engagement Einkommen aus ihren digitalen Vermögenswerten erzielen können. Die Landschaft entwickelt sich jedoch stetig weiter, bringt neue Innovationen hervor und verfeinert bestehende, wodurch sich noch ausgefeiltere und potenziell lukrativere Möglichkeiten zur finanziellen Unabhängigkeit im Kryptobereich eröffnen.

Neben den gängigen DeFi-Strategien bieten algorithmische Stablecoins einen Nischenmarkt, der zwar interessant, aber dennoch vielversprechend für die Generierung passiven Einkommens ist – allerdings mit einem deutlich höheren Risikoprofil. Diese Stablecoins zielen darauf ab, durch komplexe algorithmische Mechanismen und nicht durch direkte Besicherung an eine Fiatwährung (wie den US-Dollar) gekoppelt zu bleiben. Protokolle wie Terras UST (vor dessen Zusammenbruch) waren Paradebeispiele dafür. Nutzer konnten diese Stablecoins in Mechanismen einzahlen, die außergewöhnlich hohe, oft nicht nachhaltige Renditen boten (z. B. 20 % Jahreszins beim Anchor Protocol). Der Reiz lag auf der Hand: ein stabiler Vermögenswert mit astronomischer Rendite. Die inhärente Fragilität dieser Algorithmen, wie die Aufhebung der Währungsbindung und der darauffolgende Zusammenbruch von UST gezeigt haben, verdeutlicht jedoch die extreme Gefahr dieses Ansatzes. Auch wenn die Idee algorithmischer Stablecoins in robusteren Formen wieder auftauchen könnte, bleiben sie vorerst ein warnendes Beispiel und sind generell nicht für diejenigen zu empfehlen, die ein verlässliches passives Einkommen anstreben.

Ein weiterer Bereich mit wachsendem Interesse sind NFTs (Non-Fungible Tokens) und ihr Potenzial für passives Einkommen. Obwohl NFTs oft mit Kunstsammeln und Spekulation in Verbindung gebracht werden, lässt sich ihre zugrundeliegende Technologie zur Einkommensgenerierung nutzen. Eine vielversprechende Methode ist die Vermietung von NFTs. Besitzen Sie ein wertvolles NFT, insbesondere eines, das in Blockchain-Spielen mit Spielmechanik oder solchen, die Zugang zu exklusiven Communities oder Vorteilen gewähren, verwendet wird, können Sie es gegen Gebühr an andere Nutzer vermieten. Dies ist besonders relevant im Metaverse- und Gaming-Sektor, wo der Besitz bestimmter In-Game-Assets einen Wettbewerbsvorteil oder einzigartige Spielerlebnisse bieten kann. Es entstehen Plattformen, die diese Mietverträge erleichtern und als Marktplätze fungieren, auf denen Eigentümer ihre NFTs zur Miete anbieten und Mieter die benötigten Objekte finden können. Die erzielten Einnahmen hängen vom Nutzen und der Nachfrage nach dem NFT ab, bieten aber eine neuartige Möglichkeit, digitales Eigentum zu monetarisieren.

Darüber hinaus verdient das Konzept des Liquidity Mining auf dezentralen Börsen (DEXs), das wir bereits im Zusammenhang mit Yield Farming angesprochen haben, als eigenständige Strategie für passives Einkommen eine genauere Betrachtung. Anstatt lediglich Liquidität bereitzustellen und Gebühren zu kassieren, bezieht sich Liquidity Mining häufig auf Protokolle, die Nutzer durch die Verteilung ihrer eigenen Governance-Token als Belohnung für die Bereitstellung von Liquidität incentivieren. Das bedeutet, dass Sie Ihre Kryptowährung in einen Liquiditätspool einzahlen, Handelsgebühren verdienen und zusätzliche Token vom Projekt selbst erhalten. Dies kann Ihre Gesamtrendite deutlich steigern. Beispielsweise könnte ein neues DeFi-Projekt seinen Governance-Token an Nutzer ausgeben, die Liquidität für sein Handelspaar bereitstellen. Dies trägt nicht nur dazu bei, die Liquidität des Projekts zu erhöhen, sondern verteilt auch die Eigentümerschaft des Protokolls an die ersten Unterstützer. Die jährlichen Renditen (APYs) können sehr hoch sein, insbesondere in der Anfangsphase eines Projekts. Dies birgt jedoch auch das Risiko, dass das Projekt scheitert oder der Wert des Belohnungstokens stark sinkt.

Nehmen wir als Beispiel automatisierte Market Maker (AMMs). Diese bilden das Rückgrat dezentraler Börsen (DEXs). Indem Sie ihnen Liquidität bereitstellen, ermöglichen Sie im Wesentlichen den Handel. Je höher das Handelsvolumen eines bestimmten Pools ist, desto höher sind die generierten Gebühren. Als Liquiditätsanbieter erhalten Sie einen Anteil dieser Gebühren proportional zu Ihrem Beitrag. „Passiv“ bedeutet hier, dass Sie die Einrichtung vornehmen und das System Ihnen anschließend die Gebühren auszahlt. Ganz ohne Aufwand ist es jedoch nicht. Sie müssen die Performance Ihrer Liquiditätsposition überwachen, insbesondere im Hinblick auf vorübergehende Verluste, und Ihre Positionen gegebenenfalls neu ausrichten oder Ihr Kapital in profitablere Pools transferieren. Der passive Aspekt liegt in der Einnahmengenerierung selbst – die Gebühren fallen automatisch an.

Jenseits von DeFi und direktem Asset-Handel bieten Krypto-Faucets und Airdrops einen eher „kostenlosen“ oder „entdeckungsorientierten“ Ansatz für passives Einkommen, allerdings mit deutlich geringeren Erträgen. Krypto-Faucets sind Websites oder Apps, die Nutzer mit kleinen Mengen Kryptowährung für einfache Aufgaben wie das Ansehen von Werbung, das Ausfüllen von Umfragen oder das Lösen von Captchas belohnen. Obwohl die Einnahmen minimal sind, ermöglichen sie Einsteigern den Erwerb kleiner Kryptomengen ohne Anfangsinvestition. Airdrops hingegen sind Werbeaktionen, bei denen Projekte kostenlose Token an bestehende Inhaber einer bestimmten Kryptowährung oder an Nutzer verteilen, die bestimmte Aktionen ausführen (z. B. Social-Media-Accounts folgen). Obwohl sie nicht im eigentlichen Sinne „passiv“ sind, da die Assets nicht für einen arbeiten, kann der Erhalt eines Airdrops eine angenehme Überraschung sein, die das Portfolio mit minimalem Aufwand erweitert und bei späterer Wertsteigerung des Tokens sogar beträchtlichen Wertzuwachs bringen kann. Sie ähneln eher einem Schatzfund als dem Erhalt von Zinsen, tragen aber dennoch zum allgemeinen Krypto-Vermögensaufbau bei.

Für technisch versierte Nutzer kann der Betrieb von Masternodes eine bedeutende Quelle passiven Einkommens darstellen. Masternodes sind spezielle Server in bestimmten Blockchain-Netzwerken, die über die einfache Transaktionsvalidierung hinausgehende Funktionen bieten. Dazu gehören beispielsweise Soforttransaktionen, verbesserte Datenschutzfunktionen oder die Beteiligung an der Netzwerk-Governance. Um einen Masternode zu betreiben, muss man in der Regel einen erheblichen Betrag der netzwerkeigenen Kryptowährung als Sicherheit hinterlegen und erhält dafür einen Anteil der Blockbelohnungen. Die Anfangsinvestition kann beträchtlich sein, und der Betrieb des Nodes erfordert technisches Fachwissen und eine zuverlässige Internetverbindung. Die Belohnungen können jedoch sehr attraktiv sein und übertreffen oft die Staking-Belohnungen. Es handelt sich hierbei um eine komplexere Form des passiven Einkommens, die ein höheres Maß an Kapital und technischem Know-how erfordert.

Zum Schluss noch ein kurzer Blick auf passive Einkommensstrategien in Bärenmärkten. Befindet sich der Markt in einem Abschwung, funktionieren traditionelle passive Einkommensstrategien wie Staking oder Lending zwar weiterhin, doch der Wert der Belohnungen und der zugrunde liegenden Vermögenswerte sinkt wahrscheinlich. Fortgeschrittene Trader erwägen mitunter Strategien wie Leerverkäufe oder den Einsatz von Derivaten, um von Kursrückgängen zu profitieren. Diese sind jedoch sehr aktiv und risikoreich, nicht passiv. Das Grundprinzip, Vermögenswerte für sich arbeiten zu lassen, bleibt jedoch bestehen. So kann beispielsweise Stablecoin-Lending auch in einem Bärenmarkt einen stetigen Einkommensstrom generieren und selbst bei volatilen Vermögenswerten eine verlässliche Rendite bieten. Entscheidend ist, Strategien an die Marktbedingungen anzupassen und zu verstehen, dass „passiv“ nicht immer „risikofrei“ bedeutet.

Zusammenfassend lässt sich sagen, dass die Welt der passiven Krypto-Einnahmen ein dynamisches und vielschichtiges Ökosystem darstellt. Von der grundlegenden Sicherheit des Stakings über die komplexen Finanzmechanismen von DeFi bis hin zu den vielfältigen Anwendungsmöglichkeiten von NFTs gibt es zahlreiche Wege, um digitales Vermögen aufzubauen. Jede Strategie birgt eigene Risiken und Chancen und erfordert sorgfältige Recherche, ein klares Verständnis der eigenen Risikotoleranz und die Bereitschaft zum kontinuierlichen Lernen. Die wahre Stärke passiver Krypto-Einnahmen liegt nicht im schnellen Reichtum, sondern in der disziplinierten Anwendung von Technologie, um nachhaltige, langfristige Einkommensströme zu generieren. So werden Ihre digitalen Vermögenswerte zu verlässlichen finanziellen Verbündeten im 21. Jahrhundert.

Gestalte deine finanzielle Zukunft Die Kunst und Wissenschaft des Krypto-Geldes (Skills_11)

Sichere digitale Identität und Teilzeit mit Bitcoin USDT Februar 2026 – Ein Blick in die Zukunft