Blockchain für sich nutzen Eine Welt dezentraler Möglichkeiten entdecken_1

Innovation ist allgegenwärtig in unserer Welt, doch nur wenige Technologien haben so viel Aufsehen erregt und so tiefgreifende Veränderungen bewirkt wie die Blockchain. Einst nur ein Thema für Cypherpunks und Early Adopters, hat sich die Blockchain fest in unser digitales Leben integriert und verspricht eine Zukunft, in der Vertrauen, Transparenz und Effizienz nicht nur Wunschdenken, sondern selbstverständliche Funktionen sind. Es geht längst nicht mehr nur um digitale Währungen; es geht um eine grundlegende Neugestaltung unserer Interaktion, unserer Transaktionen und unserer Informationsspeicherung. Um die Blockchain optimal zu nutzen, müssen Sie ihre Kernprinzipien verstehen und vor allem ihre konkreten Vorteile in verschiedensten Branchen und für private Anwendungen erkennen.

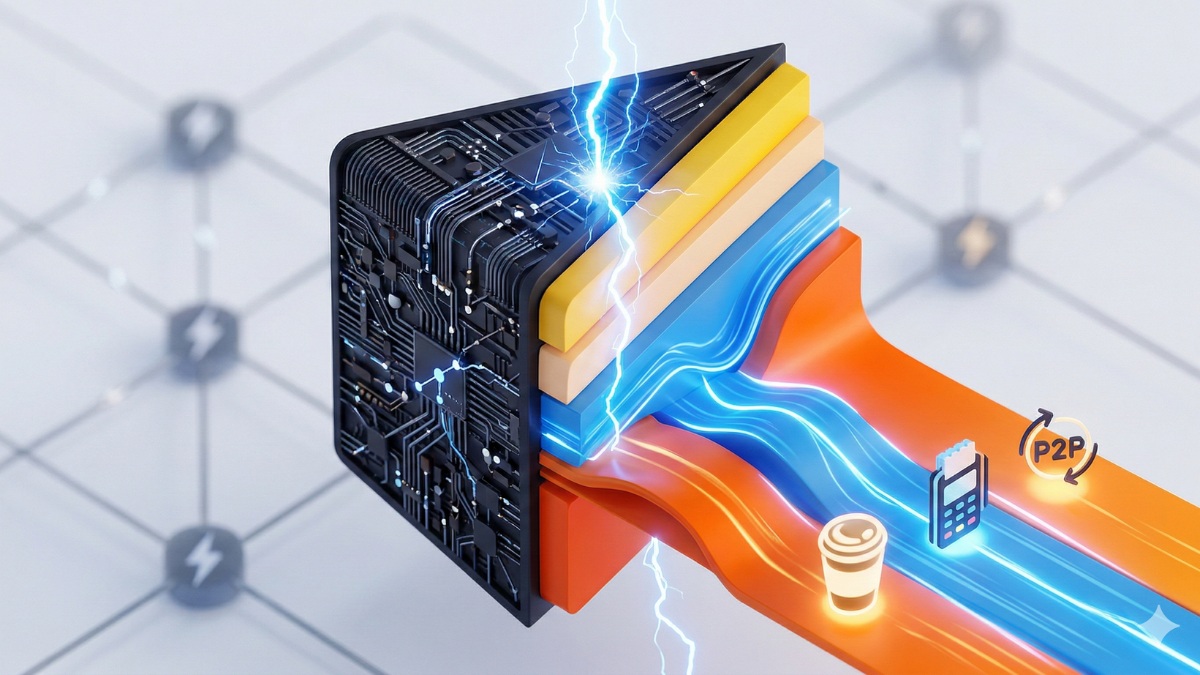

Im Kern ist die Blockchain ein verteiltes, unveränderliches Register. Man kann sie sich wie ein gemeinsames digitales Notizbuch vorstellen, auf das ein Netzwerk von Teilnehmern Zugriff hat. Jeder Eintrag, der sogenannte „Block“, ist kryptografisch mit dem vorherigen verknüpft und bildet so eine „Kette“. Sobald ein Block hinzugefügt wurde, ist es dank der Konsensmechanismen des Netzwerks extrem schwierig, ihn zu ändern oder zu löschen. Diese inhärente Sicherheit und Transparenz sind die Eckpfeiler ihrer bahnbrechenden Kraft. Vorbei sind die Zeiten, in denen man sich auf einzelne, oft fehleranfällige Vermittler verlassen musste, um Transaktionen zu validieren oder sensible Daten zu verwalten. Die Blockchain verteilt diese Macht und fördert so ein demokratischeres und widerstandsfähigeres System.

Wie können Sie als Privatperson oder Unternehmen die Blockchain-Technologie optimal für sich nutzen? Zunächst gilt es, die Fachbegriffe zu verstehen und die praktischen Auswirkungen zu erfassen. Für Verbraucher eröffnet die Blockchain die Möglichkeit, mehr Kontrolle über ihre persönlichen Daten zu erlangen. Denken Sie an Ihre digitale Identität. Aktuell ist diese über zahlreiche Plattformen verteilt, jede mit ihren eigenen Sicherheitsprotokollen und Datenerfassungsmethoden. Blockchain-basierte Lösungen für digitale Identität geben Ihnen die Kontrolle zurück. Sie entscheiden, wer wann und wie lange welche Daten einsehen kann – und das alles bei gleichzeitiger Speicherung eines überprüfbaren Nachweises Ihrer Identität, ohne dass eine zentrale Instanz alle Schlüssel besitzt. Dies ist besonders in Zeiten, in denen Datenlecks eine ständige Bedrohung darstellen, von großem Vorteil.

Neben der Identitätssuche bietet auch der Finanzsektor vielfältige Möglichkeiten. Bitcoin und andere Kryptowährungen dominieren zwar häufig die Schlagzeilen, doch die zugrundeliegende Blockchain-Technologie hat noch viel mehr zu bieten. Dezentrale Finanzen (DeFi) entwickeln sich rasant und zielen darauf ab, traditionelle Finanzdienstleistungen wie Kreditvergabe, -aufnahme und -handel zu replizieren und zu verbessern – ganz ohne Banken oder herkömmliche Finanzinstitute. Dies kann zu niedrigeren Gebühren, schnelleren Transaktionen und einem besseren Zugang für diejenigen führen, die vom konventionellen Bankwesen nicht ausreichend bedient werden. Für Unternehmen bedeutet dies optimierte grenzüberschreitende Zahlungen, geringere Transaktionskosten und innovative Wege zur Kapitalbeschaffung durch Tokenisierung.

Das Lieferkettenmanagement ist ein weiterer Bereich, der von der Blockchain-Technologie revolutioniert werden kann. Der Weg eines Produkts vom Rohstoff bis zum Verbraucher ist oft intransparent und birgt ein hohes Risiko für Betrug, Fälschung und Ineffizienz. Die Blockchain bietet eine unveränderliche, lückenlose Dokumentation, die es ermöglicht, jeden Schritt der Lieferkette zu erfassen und zu verifizieren. Stellen Sie sich vor, Sie könnten die Herkunft Ihrer Kaffeebohnen direkt von der Farm aus zurückverfolgen oder die Echtheit einer Luxushandtasche mit einem einfachen Scan bestätigen. Diese Transparenz schafft Vertrauen bei den Verbrauchern, hilft Unternehmen, Engpässe zu identifizieren und gewährleistet die Integrität ihrer Produkte. Für Branchen wie die Pharmaindustrie oder die Konsumgüterindustrie kann dies einen entscheidenden Unterschied im Kampf gegen Produktfälschungen und bei der Gewährleistung der Sicherheit bedeuten.

Das Konzept der „Smart Contracts“ ist ein entscheidender Faktor für den Erfolg der Blockchain-Technologie. Dabei handelt es sich um selbstausführende Verträge, deren Vertragsbedingungen direkt im Code verankert sind. Sie werden automatisch ausgeführt, sobald vordefinierte Bedingungen erfüllt sind. Dadurch entfällt die Notwendigkeit von Zwischenhändlern und das Risiko von Streitigkeiten wird minimiert. Beispielsweise könnte ein Smart Contract die Zahlung an einen Lieferanten automatisch freigeben, sobald eine Lieferung gemäß bestimmter Qualitätsstandards als zugestellt und empfangen bestätigt wurde. Diese Automatisierung steigert die Effizienz, reduziert den Verwaltungsaufwand und gewährleistet die termingerechte Vertragserfüllung.

Für innovationsorientierte Unternehmen ist das Verständnis von Blockchain nicht länger optional, sondern ein entscheidender Wettbewerbsvorteil. Die Technologie bietet den Weg zu mehr Sicherheit, höherer Transparenz und neuartigen Geschäftsmodellen. Ob es um die Sicherung sensibler Daten, die Generierung neuer Einnahmequellen durch tokenisierte Assets oder die Verbesserung der betrieblichen Effizienz geht – Blockchain liefert die Werkzeuge. Die Herausforderung besteht nun darin, die Komplexität zu durchdringen und die Anwendungen zu identifizieren, die am besten zu Ihren spezifischen Bedürfnissen und Zielen passen. Es geht darum, den Hype hinter sich zu lassen und sich auf die konkreten, umsetzbaren Möglichkeiten zu konzentrieren, wie diese Technologie echten Mehrwert schaffen kann. Der Weg, Blockchain für Ihr Unternehmen nutzbar zu machen, beginnt mit Offenheit und der Bereitschaft, die dezentrale Zukunft zu erkunden, die sie bietet.

In unserer weiteren Erkundung der Blockchain-Technologie und ihrer praktischen Anwendungsmöglichkeiten wollen wir uns eingehender mit den strategischen Vorteilen dieser Technologie befassen. Die grundlegenden Konzepte verteilter Ledger und kryptografischer Sicherheit sind zwar unerlässlich, doch erst die konkreten Ergebnisse und das Innovationspotenzial geben Einzelpersonen und Unternehmen wirklich die Möglichkeit, Blockchain zu nutzen. Die der Blockchain innewohnende Dezentralisierung ist nicht nur ein technisches Merkmal, sondern ein philosophischer Wandel, der Vertrauen, Eigentum und Zusammenarbeit neu definieren kann.

Betrachten wir den Bereich des geistigen Eigentums. Künstler, Musiker, Schriftsteller und Kreative haben im digitalen Zeitalter oft Schwierigkeiten, ihre Eigentumsrechte nachzuweisen und eine angemessene Vergütung für ihre Arbeit zu erhalten. Die Blockchain bietet mit Non-Fungible Tokens (NFTs) eine bahnbrechende Lösung. NFTs sind einzigartige digitale Assets, die das Eigentum an einem bestimmten Objekt repräsentieren – sei es ein digitales Kunstwerk, ein Sammlerstück oder sogar ein Anteil an den Tantiemen eines Songs. Durch die Erstellung eines NFTs können Kreative einen unbestreitbaren Eigentumsnachweis auf der Blockchain erstellen, die Herkunft ihrer Arbeit nachverfolgen und sogar Tantiemen in den Token programmieren, um sicherzustellen, dass sie einen Prozentsatz jedes zukünftigen Weiterverkaufs erhalten. Dies stärkt die Position der Kreativen, indem es ihnen mehr Kontrolle und direkten Zugang zu ihrem Publikum und ihren Einnahmequellen ermöglicht und traditionelle Kontrollinstanzen umgeht.

Für Unternehmen geht die Tokenisierung weit über kreative Vermögenswerte hinaus. Sie lässt sich auf nahezu alle Vermögenswerte anwenden, ob materiell oder immateriell, und ermöglicht so Bruchteilseigentum und erhöhte Liquidität. Stellen Sie sich vor, Immobilien, Kunstwerke oder sogar Unternehmensanteile würden tokenisiert und wären dadurch einem breiteren Anlegerkreis zugänglicher und einfacher zu handeln. Dies könnte Kapital freisetzen, Investitionsmöglichkeiten demokratisieren und völlig neue Märkte schaffen. Die Ausgabe, Verwaltung und der Handel dieser Token lassen sich mithilfe der Blockchain-Technologie effizient und transparent abwickeln, wodurch der Verwaltungsaufwand reduziert und die Markteffizienz gesteigert wird.

Die Auswirkungen auf Regierungsführung und Wahlsysteme sind ebenfalls erheblich. Traditionelle Wahlmechanismen sind anfällig für Manipulationen, intransparent und weisen niedrige Wahlbeteiligungsraten auf. Blockchain-basierte Wahlsysteme bieten das Potenzial für sichere, transparente und nachvollziehbare Wahlen. Jede Stimme kann als Transaktion in der Blockchain gespeichert werden, wodurch ihre Unveränderlichkeit und Überprüfbarkeit gewährleistet und gleichzeitig die Anonymität der Wähler durch kryptografische Verfahren gewahrt bleibt. Dies könnte das Vertrauen in Wahlprozesse stärken und die Bürgerbeteiligung fördern. Obwohl die Blockchain-Technologie noch in den Anfängen steckt, ist ihr Potenzial, die demokratische Teilhabe grundlegend zu verändern, immens.

Im Gesundheitswesen verspricht die Blockchain-Technologie eine Revolution im Umgang mit Patientendaten. Aktuell sind medizinische Daten oft isoliert gespeichert, was es Patienten erschwert, auf ihre vollständige Krankengeschichte zuzugreifen, und es verschiedenen Gesundheitsdienstleistern untersagt, Informationen sicher auszutauschen. Ein Blockchain-basiertes System könnte Patienten die Kontrolle über den Zugriff auf ihre eigenen medizinischen Daten ermöglichen und Ärzten oder Forschern bei Bedarf Berechtigungen erteilen. Dies stärkt nicht nur die Privatsphäre und Autonomie der Patienten, sondern ermöglicht auch effizientere und präzisere Diagnosen und Behandlungen. Darüber hinaus kann die Unveränderlichkeit der Blockchain genutzt werden, um die Herkunft von Arzneimitteln nachzuverfolgen, ihre Echtheit zu gewährleisten und das Eindringen gefälschter Medikamente in die Lieferkette zu verhindern.

Für Unternehmen beginnt die Einführung der Blockchain-Technologie oft mit Pilotprojekten und strategischer Integration. Es geht nicht um eine komplette Umstellung über Nacht, sondern vielmehr darum, konkrete Schwachstellen zu identifizieren, bei denen die Blockchain eine überlegene Lösung bietet. Dies kann die Verbesserung der Cybersicherheit durch den Einsatz der Blockchain für Datenintegritätsprüfungen, die Optimierung der Lieferkettenlogistik für eine bessere Rückverfolgbarkeit oder die Entwicklung neuer Kundenbindungsprogramme auf Basis tokenisierter Prämien umfassen. Entscheidend ist, die Blockchain-Einführung mit einem klaren Verständnis des zu lösenden Geschäftsproblems anzugehen. Die Technologie selbst ist ein Werkzeug, dessen Wert sich erst bei intelligenter Anwendung zur Bewältigung realer Herausforderungen entfaltet.

Darüber hinaus erweitert die Entwicklung dezentraler Anwendungen (dApps) die Möglichkeiten. Diese Anwendungen laufen in einem dezentralen Netzwerk anstatt auf einem einzelnen Server und sind dadurch widerstandsfähiger gegen Zensur und Ausfälle. Von dezentralen Social-Media-Plattformen, die Nutzern mehr Kontrolle über ihre Daten geben, bis hin zu dezentralen Marktplätzen, die Käufer und Verkäufer direkt miteinander verbinden – dApps verschieben die Grenzen des Machbaren in der digitalen Welt.

Zusammenfassend lässt sich sagen, dass die Nutzung der Blockchain-Technologie ein fortlaufender Prozess aus Weiterbildung, Erkundung und strategischer Umsetzung ist. Es geht darum zu erkennen, dass diese Technologie kein kurzlebiger Trend, sondern ein grundlegender Wandel ist, der unsere digitale und wirtschaftliche Zukunft weiterhin prägen wird. Ob Sie als Privatperson mehr Kontrolle über Ihre Daten und Vermögenswerte anstreben oder als Unternehmen nach innovativen Wegen suchen, um Sicherheit, Transparenz und Effizienz zu verbessern – die Blockchain bietet Ihnen eine leistungsstarke Palette an Werkzeugen. Indem Sie ihre Möglichkeiten verstehen und proaktiv nach relevanten Anwendungen suchen, können Sie sich positionieren, um von der dezentralen Revolution zu profitieren und die Blockchain optimal für sich zu nutzen.

Einführung in Datenschutzlücken in Wallet-Apps

Im digitalen Zeitalter sind Wallet-Apps zu unseren digitalen Finanzspeichern geworden, in denen wir alles von Kryptowährungen bis hin zu alltäglichen Bankdaten verwalten. Doch der gebotene Komfort birgt oft versteckte Risiken. Dieser erste Teil beleuchtet die grundlegenden Schwachstellen dieser Apps und stellt erste Schutzmechanismen zum Schutz Ihrer Privatsphäre vor.

Die gemeinsamen Schwachstellen

Datenleck und unzureichende Verschlüsselung

Eines der gravierendsten Probleme ist der Mangel an robusten Verschlüsselungsprotokollen. Viele Wallet-Apps verschlüsseln sensible Daten nicht ausreichend und machen sie dadurch anfällig für Abfangen. Sind Daten nicht ordnungsgemäß verschlüsselt, können Hacker problemlos auf persönliche und finanzielle Informationen zugreifen. Dies ist besonders besorgniserregend für Kryptowährungs-Wallets, da hier extrem hohe Summen auf dem Spiel stehen.

Phishing- und Social-Engineering-Angriffe

Phishing stellt weiterhin eine erhebliche Bedrohung dar. Wallet-Apps fordern Nutzer häufig zur Eingabe sensibler Daten wie privater Schlüssel oder Passwörter auf. Sind diese Apps nicht ausreichend gesichert, können Angreifer Nutzer durch betrügerische E-Mails oder Websites zur Preisgabe dieser Informationen verleiten, was zu unbefugtem Zugriff und Diebstahl führen kann.

Unsichere APIs und Drittanbieterintegrationen

Viele Wallet-Apps nutzen für verschiedene Funktionen Dienste von Drittanbietern. Sind diese APIs nicht sicher, können sie zu Einfallstoren für Schadsoftware werden. Sicherheitslücken in Drittanbieterintegrationen können zu Datenschutzverletzungen führen, bei denen sensible Nutzerdaten offengelegt werden.

Mangelhafte Passwortrichtlinien

Schwache Passwortrichtlinien sind ein weiteres häufiges Problem. Viele Wallet-Apps erlauben immer noch einfache, leicht zu erratende Passwörter, die ideale Ziele für Brute-Force-Angriffe darstellen. Nutzer verwenden Passwörter oft plattformübergreifend, was das Risiko zusätzlich erhöht, wenn eine App kompromittiert wird.

Erste Abwehrmechanismen

Ende-zu-Ende-Verschlüsselung

Um Datenlecks vorzubeugen, sollten Wallet-Apps eine Ende-zu-Ende-Verschlüsselung implementieren. Dadurch wird sichergestellt, dass die Daten auf dem Gerät des Nutzers verschlüsselt und erst beim Zugriff durch den Nutzer entschlüsselt werden. So wird unbefugter Zugriff verhindert, selbst wenn die Daten abgefangen werden.

Zwei-Faktor-Authentifizierung (2FA)

Durch die zusätzliche Sicherheitsebene der Zwei-Faktor-Authentifizierung (2FA) lässt sich das Risiko unberechtigten Zugriffs deutlich reduzieren. Indem eine zweite Verifizierungsmethode, beispielsweise ein biometrisches Merkmal oder ein an ein registriertes Mobilgerät gesendeter Code, erforderlich ist, wird die Sicherheit erheblich erhöht.

Regelmäßige Sicherheitsüberprüfungen und Updates

Regelmäßige Sicherheitsüberprüfungen und zeitnahe Updates sind unerlässlich. Sie helfen, Schwachstellen schnell zu erkennen und zu beheben. Wallet-Apps sollten eine transparente Richtlinie für regelmäßige Sicherheitsüberprüfungen und Updates haben, um sicherzustellen, dass stets die neuesten Sicherheitsmaßnahmen implementiert sind.

Nutzerschulung und Sensibilisierung

Die Aufklärung der Nutzer über die Risiken von Wallet-Apps ist ein proaktiver Schutzmechanismus. Nutzer sollten über die Bedeutung sicherer, individueller Passwörter und die Gefahren von Phishing-Angriffen informiert werden. Sensibilisierungsprogramme können Nutzer befähigen, ihre digitalen Vermögenswerte besser zu schützen.

Abschluss

Der Komfort von Wallet-Apps ist zwar unbestreitbar, die damit verbundenen Datenschutzrisiken dürfen jedoch nicht außer Acht gelassen werden. Durch das Verständnis der grundlegenden Schwachstellen und die Implementierung erster Schutzmechanismen können Nutzer und Entwickler gemeinsam eine sicherere digitale Finanzlandschaft schaffen. Im nächsten Teil werden wir uns eingehender mit fortgeschrittenen Bedrohungen befassen und robuste Sicherheitspraktiken untersuchen, die unsere digitalen Geldbörsen weiter absichern können.

Erweiterte Bedrohungen und robuste Sicherheitspraktiken in Wallet-Apps

Im vorherigen Teil haben wir die grundlegenden Schwachstellen und ersten Abwehrmechanismen von Wallet-Apps untersucht. Nun wollen wir uns eingehender mit den komplexeren Bedrohungen befassen, denen diese Apps ausgesetzt sind, und wirksame Sicherheitsmaßnahmen zu deren Abwehr diskutieren.

Fortgeschrittene Bedrohungen

Man-in-the-Middle-Angriffe (MitM)

Man-in-the-Middle-Angriffe (Man-in-the-Middle-Angriffe) liegen vor, wenn ein Angreifer die Kommunikation zwischen dem Nutzer und der Wallet-App abfängt und dadurch Daten abhört, verändert oder stiehlt. Dies ist besonders gefährlich für Wallet-Apps, die sensible Finanzinformationen verarbeiten. Selbst bei Verschlüsselung können Angreifer Zugriff erlangen, wenn der Kommunikationskanal nicht sicher ist.

Angriffe auf die Lieferkette

Lieferkettenangriffe zielen auf die Software-Lieferkette ab, um Wallet-Apps zu kompromittieren. Durch das Eindringen in den Entwicklungs- oder Bereitstellungsprozess können Angreifer Schadcode einschleusen, der die Sicherheit der App gefährdet. Dies kann zur Einrichtung von Hintertüren führen, die es Angreifern ermöglichen, auch nach der Installation der App auf Benutzerdaten zuzugreifen.

Fortgeschrittene Phishing-Techniken

Phishing ist immer raffinierter geworden. Angreifer nutzen heute Techniken wie Deepfakes und täuschend echt wirkende Websites, um Nutzer zur Preisgabe sensibler Daten zu verleiten. Diese fortschrittlichen Phishing-Methoden können herkömmliche Sicherheitsmaßnahmen umgehen, weshalb es für Wallet-Apps unerlässlich ist, über moderne Erkennungsmechanismen zu verfügen.

Zero-Day-Schwachstellen

Zero-Day-Schwachstellen sind Sicherheitslücken, die dem Softwarehersteller unbekannt sind und daher nicht behoben werden. Angreifer können diese Schwachstellen ausnutzen, bevor der Hersteller eine Lösung bereitstellen kann. Wallet-Apps ohne robuste Überwachungs- und Reaktionssysteme sind besonders anfällig für solche Angriffe.

Robuste Sicherheitspraktiken

Erweiterte Verschlüsselungsstandards

Die Implementierung fortschrittlicher Verschlüsselungsstandards wie AES-256 bietet ein höheres Maß an Sicherheit für Daten, die in Wallet-Apps gespeichert sind. Dadurch wird sichergestellt, dass die Daten selbst im Falle eines Abfangens ohne den entsprechenden Entschlüsselungsschlüssel unlesbar bleiben.

Blockchain- und kryptografische Sicherheit

Für Kryptowährungs-Wallet-Apps ist die Nutzung der Blockchain-Technologie und kryptografischer Verfahren unerlässlich. Die Blockchain bietet ein unveränderliches Register, das die Sicherheit durch die Reduzierung des Betrugsrisikos und unautorisierter Transaktionen erhöht. Kryptografische Verfahren wie die Public-Private-Key-Infrastruktur (PKI) schützen Transaktionen und Benutzeridentitäten.

Verhaltensanalyse und Anomalieerkennung

Moderne Sicherheitssysteme nutzen Verhaltensanalysen und Anomalieerkennung, um ungewöhnliche Muster zu identifizieren, die auf eine Sicherheitslücke hindeuten können. Durch die Überwachung des Nutzerverhaltens und von Transaktionsmustern können diese Systeme potenzielle Bedrohungen in Echtzeit erkennen und Nutzer oder Administratoren alarmieren.

Sicherer Entwicklungslebenszyklus (SDLC)

Die Anwendung eines sicheren Entwicklungslebenszyklus gewährleistet, dass Sicherheit in jede Phase der App-Entwicklung integriert wird. Dies umfasst Bedrohungsmodellierung, Code-Reviews, Sicherheitstests und regelmäßige Sicherheitsschulungen für Entwickler. Ein SDLC-Ansatz hilft dabei, Schwachstellen frühzeitig im Entwicklungsprozess zu erkennen und zu beheben.

Multi-Faktor-Authentifizierung (MFA)

Über die Zwei-Faktor-Authentifizierung (2FA) hinaus bietet die Multi-Faktor-Authentifizierung (MFA) eine zusätzliche Sicherheitsebene durch die Anforderung mehrerer Authentifizierungsmethoden. Dies kann etwas umfassen, das der Nutzer weiß (Passwort), etwas, das er besitzt (Sicherheitstoken), und etwas, das ihn ausmacht (biometrische Daten). MFA reduziert das Risiko unberechtigten Zugriffs erheblich, selbst wenn eine der Anmeldeinformationen kompromittiert wurde.

Regelmäßige Sicherheitspenetrationstests

Regelmäßige Sicherheitstests können helfen, Schwachstellen aufzudecken, die mit Standardtestmethoden möglicherweise nicht erkannt werden. Ethische Hacker simulieren Angriffe auf die Wallet-App, um Schwachstellen aufzudecken, die von Angreifern ausgenutzt werden könnten.

Abschluss

Die Welt der digitalen Geldbörsen ist von komplexen Bedrohungen geprägt, die ebenso fortschrittliche Sicherheitsmaßnahmen erfordern. Durch das Verständnis dieser Bedrohungen und die Implementierung robuster Sicherheitspraktiken können Entwickler und Nutzer von Wallet-Apps gemeinsam ein sichereres Umfeld für Finanztransaktionen schaffen. Diese zweiteilige Serie bot zwar einen umfassenden Einblick in Datenschutzlücken und Sicherheitspraktiken, doch die ständige Weiterentwicklung der Technologie bedeutet, dass Wachsamkeit und Anpassungsfähigkeit entscheidend für die Aufrechterhaltung der Sicherheit im digitalen Raum sind.

Um die zahlreichen Datenschutzlücken in Wallet-Apps zu schließen, ist ein tiefes Verständnis der Bedrohungen und die konsequente Anwendung robuster Sicherheitsmaßnahmen unerlässlich. Durch ständige Information und proaktives Handeln können Nutzer und Entwickler die in diesen Apps gespeicherten Finanz- und persönlichen Daten schützen.

Aufbau eines nachhaltigen Krypto-Einkommenssystems – Teil 1

Bitcoin USDT Stable Strategien – Goldrausch_ Navigation durch die Krypto-Goldgrube