Das Potenzial ausschöpfen – Wie man täglich USDT über dezentrale Aufgabenplattformen verdient

Das Potenzial ausschöpfen: Wie man täglich USDT über dezentrale Aufgabenplattformen verdient

In der sich ständig weiterentwickelnden digitalen Wirtschaft hat sich Kryptowährung zu einem wichtigen Akteur entwickelt. Unter den verschiedenen Kryptowährungen sticht USDT (Tether) durch seine Stabilität und breite Akzeptanz hervor. Täglich USDT über dezentrale Aufgabenplattformen zu verdienen, bietet eine attraktive Möglichkeit, passives Einkommen zu generieren – ganz ohne komplexe technische Kenntnisse. Entdecken Sie, wie Sie diese Plattformen für sich nutzen können.

Dezentrale Aufgabenplattformen verstehen

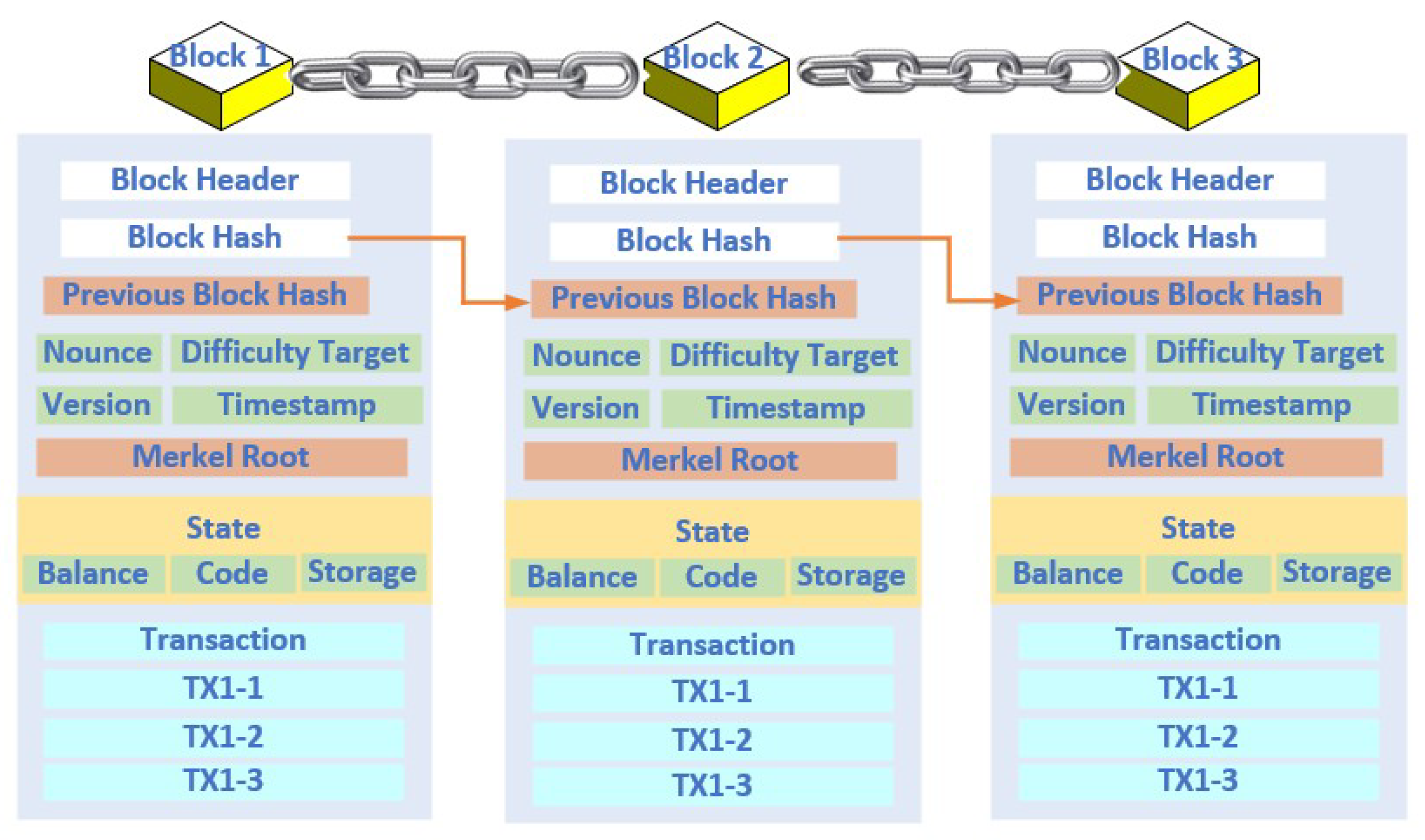

Dezentrale Aufgabenplattformen basieren auf der Blockchain-Technologie und bieten Nutzern eine sichere und transparente Umgebung, um Aufgaben zu erledigen und Belohnungen in Form von USDT zu verdienen. Im Gegensatz zu traditionellen zentralisierten Plattformen nutzen diese dezentralen Netzwerke Smart Contracts, um Prozesse zu automatisieren und so faire und sofortige Auszahlungen zu gewährleisten.

Die richtige Plattform auswählen

Um USDT zu verdienen, ist der erste Schritt die Auswahl einer seriösen dezentralen Aufgabenplattform. Hier sind einige der besten Plattformen, die Sie in Betracht ziehen sollten:

Swerve: Swerve ist bekannt für seine benutzerfreundliche Oberfläche und sein vielfältiges Aufgabenangebot und ermöglicht es Ihnen, USDT zu verdienen, indem Sie einfache Online-Aufgaben wie Umfragen, das Ansehen von Videos und das Teilen von Inhalten erledigen.

Zapper: Eine vielseitige Plattform, die sich in verschiedene dezentrale Finanzanwendungen (DeFi) integrieren lässt. Mit Zapper können Sie USDT verdienen, indem Sie an Aufgaben teilnehmen und Belohnungen erhalten, die über DeFi-Protokolle verteilt werden.

DappRadar: Diese Plattform bietet verschiedene Aufgaben an, darunter App-Rezensionen, Social-Media-Promotion und vieles mehr. DappRadar belohnt Nutzer mit USDT für ihre Beiträge zur Community.

Yieldly: Yieldly hat sich auf DeFi-Aufgaben spezialisiert und bietet Nutzern die Möglichkeit, USDT durch die Teilnahme an Liquiditätspools, Staking und anderen DeFi-Aktivitäten zu verdienen.

Bei der Auswahl einer Plattform sollten Faktoren wie Nutzerbewertungen, Aufgabenvielfalt und Auszahlungsgeschwindigkeit berücksichtigt werden, um ein lohnendes Erlebnis zu gewährleisten.

Erste Schritte mit Ihrer gewählten Plattform

Nachdem Sie eine Plattform ausgewählt haben, richten Sie Ihr Konto ein und erkunden die verfügbaren Aufgaben. Hier finden Sie eine kurze Anleitung für den Einstieg:

Schritt 1: Registrieren und verifizieren

Beginnen Sie mit der Registrierung für ein Konto auf der von Ihnen gewählten Plattform. Die meisten Plattformen benötigen grundlegende persönliche Informationen und eine E-Mail-Verifizierung, um Sicherheit und die Einhaltung regulatorischer Standards zu gewährleisten.

Schritt 2: Profileinrichtung abschließen

Füllen Sie Ihr Profil vollständig aus, um Ihre Chancen auf ein breiteres Aufgabenspektrum zu erhöhen. Geben Sie dazu beispielsweise Ihren Standort, Ihre bevorzugten Aufgaben und alle weiteren relevanten Informationen an, die Sie für bestimmte Aufgaben besser geeignet machen könnten.

Schritt 3: Beginnen Sie mit der Erkundung der Aufgaben

Durchstöbern Sie die verfügbaren Aufgaben und wählen Sie diejenigen aus, die Ihren Interessen und Fähigkeiten entsprechen. Jede Plattform kategorisiert Aufgaben in der Regel nach Schwierigkeitsgrad, Belohnung und Zeitaufwand, um Ihnen eine fundierte Entscheidung zu ermöglichen.

Schritt 4: Aufgaben bearbeiten und abschließen

Stürzen Sie sich in die Aufgaben und geben Sie Ihr Bestes. Denken Sie daran: Je mehr Aufgaben Sie erledigen, desto höher ist Ihr Verdienstpotenzial. Nehmen Sie sich Zeit, jede Aufgabe gründlich zu verstehen, um optimale Ergebnisse zu erzielen.

Maximierung Ihrer Einnahmen

Um Ihre Einnahmen auf dezentralen Aufgabenplattformen wirklich zu maximieren, ist es unerlässlich, einige strategische Ansätze zu verfolgen:

Diversifizieren Sie Ihr Aufgabenportfolio

Beschränken Sie sich nicht auf eine einzige Aufgabenart. Durch die Diversifizierung Ihres Portfolios können Sie Ihr Verdienstpotenzial maximieren, indem Sie sicherstellen, dass Sie stets für verschiedene Aufgaben zur Verfügung stehen. Dies verringert auch das Risiko, lukrative Gelegenheiten zu verpassen.

Bleiben Sie über neue Möglichkeiten informiert

Plattformen führen häufig neue Aufgaben und Belohnungen ein, um die Community zu motivieren. Bleiben Sie auf dem Laufenden, indem Sie regelmäßig die Ankündigungen, Foren und Social-Media-Kanäle der Plattform besuchen.

Nutzen Sie Empfehlungsprogramme

Viele Plattformen bieten Empfehlungsprogramme an, die Sie mit zusätzlichen USDT für das Werben neuer Nutzer belohnen. Nutzen Sie diese Programme, um Ihre Einnahmen zu steigern, indem Sie Freunde und Familie einladen, der Plattform beizutreten.

Nehmen Sie an Gemeinschaftsveranstaltungen teil

Viele Plattformen veranstalten Community-Events und Challenges mit höheren Belohnungen für die Teilnahme. Die Teilnahme an diesen Events kann Ihre täglichen Einnahmen deutlich steigern.

Sicherheit und Schutz

Das Verdienen von USDT über dezentrale Plattformen kann zwar sehr lukrativ sein, doch ist es entscheidend, Sicherheit und Schutz an erste Stelle zu setzen:

Verwenden Sie sichere Passwörter

Schützen Sie Ihr Konto mit einem sicheren, einzigartigen Passwort. Vermeiden Sie die Verwendung desselben Passworts auf mehreren Plattformen, um das Risiko eines Kontodiebstahls zu minimieren.

Aktivieren Sie die Zwei-Faktor-Authentifizierung (2FA).

Aktivieren Sie nach Möglichkeit die Zwei-Faktor-Authentifizierung, um Ihrem Konto eine zusätzliche Sicherheitsebene hinzuzufügen.

Seien Sie vorsichtig vor Phishing-Versuchen.

Seien Sie wachsam gegenüber Phishing-Angriffen und geben Sie Ihre privaten Schlüssel oder sensiblen Daten niemals an Dritte weiter. Überprüfen Sie stets die Echtheit von E-Mails und Nachrichten, die angeblich von der Plattform stammen.

Das Potenzial ausschöpfen: Wie man täglich USDT über dezentrale Aufgabenplattformen verdient (Fortsetzung)

Im vorherigen Abschnitt haben wir uns mit den Grundlagen des USDT-Verdienens über dezentrale Aufgabenplattformen befasst, darunter Plattformauswahl, Einstieg und Maximierung der Einnahmen. Nun wollen wir uns eingehender mit fortgeschrittenen Strategien, spezifischen Aufgabentypen und der optimalen Nutzung Ihrer täglichen Aufgaben beschäftigen.

Fortgeschrittene Strategien zur Gewinnmaximierung

Zeitmanagement

Effizientes Zeitmanagement ist der Schlüssel zur Maximierung Ihrer Einnahmen auf dezentralen Aufgabenplattformen. Hier sind einige Tipps, die Ihnen dabei helfen, Ihre Zeit effektiv zu nutzen:

Aufgaben priorisieren: Konzentriere dich zunächst auf die lukrativsten Aufgaben. Nutze die Kategorisierung der Plattform, um die lohnendsten Möglichkeiten zu identifizieren und zu priorisieren. Tagesziele setzen: Lege tägliche Ziele für die Anzahl der zu erledigenden Aufgaben fest. Das hilft dir, den Überblick zu behalten und ein regelmäßiges Einkommen zu sichern. Pausen einplanen: Beuge einem Burnout vor, indem du regelmäßig Pausen einlegst. Kurze Pausen können deine Konzentration und Produktivität sogar steigern.

Nutzung sozialer Medien

Soziale Medien können ein wirksames Mittel sein, um USDT zu verdienen. Viele Plattformen belohnen Nutzer für das Teilen ihrer Inhalte oder die Interaktion auf bestimmten Social-Media-Kanälen. So können Sie soziale Medien optimal nutzen:

Folgen Sie den Plattformen und interagieren Sie mit ihnen: Bleiben Sie auf den Social-Media-Kanälen der Plattform aktiv. Liken, kommentieren und teilen Sie deren Beiträge, um Ihre Sichtbarkeit zu erhöhen und möglicherweise zusätzliche Belohnungen zu erhalten. Aufgabenangebote teilen: Teilen Sie Informationen über verfügbare Aufgaben in Ihren sozialen Medien, um neue Nutzer zu gewinnen. Viele Plattformen bieten Empfehlungsprämien, die Sie für das Werben neuer Teilnehmer belohnen. Gruppen und Communities beitreten: Beteiligen Sie sich an Online-Communities, die mit der Plattform in Verbindung stehen. Der Austausch mit anderen Nutzern kann Ihnen Einblicke, Tipps und Möglichkeiten zur Zusammenarbeit bieten.

Spezifische Aufgabentypen erkunden

Verschiedene Aufgaben bieten unterschiedlich hohe Belohnungen und erfordern unterschiedlichen Zeitaufwand. Wenn Sie die verschiedenen Aufgabentypen kennen, können Sie diejenigen auswählen, die am besten zu Ihrem Zeitplan und Ihren Vorlieben passen.

Umfragen und Feedback

Umfragen und Feedback-Aufgaben sind auf vielen dezentralen Plattformen üblich. Dabei geht es typischerweise darum, Meinungen zu Produkten, Dienstleistungen oder Markttrends abzugeben. Die Belohnungen sind zwar oft gering, aber die Aufgaben sind schnell und einfach zu erledigen.

Tipps für den Erfolg: Geben Sie ehrliches und detailliertes Feedback. Nehmen Sie regelmäßig teil, um sich als zuverlässiger Umfrageteilnehmer zu etablieren.

Inhaltserstellung

Aufgaben im Bereich Content-Erstellung umfassen das Erstellen und Teilen von Inhalten wie Videos, Blogbeiträgen oder Social-Media-Updates. Diese Aufgaben werden aufgrund des erforderlichen Zeit- und Arbeitsaufwands oft höher vergütet.

Tipps für den Erfolg: Spezialisieren Sie sich auf ein bestimmtes Fachgebiet, um hochwertige Inhalte zu erstellen. Nutzen Sie ansprechende und informative Inhalte, um mehr Aufrufe und Interaktionen zu generieren.

App-Rezensionen und -Tests

Plattformen suchen häufig Nutzer, die neue Anwendungen bewerten und testen. Diese Aufgabenart bietet eine Mischung aus Belohnungen, die sich nach Komplexität und Feedback richten.

Tipps für den Erfolg: Verfassen Sie gründliche und detaillierte Rezensionen. Testen Sie mehrere Apps, um sich einen Ruf als zuverlässiger Rezensent aufzubauen.

Videos und Werbung ansehen

Das Ansehen von Videos und Werbung ist eine beliebte Aufgabenart, die schnelle und einfache Belohnungen bietet. Diese Aufgaben bestehen typischerweise darin, kurze Videoclips oder Werbespots anzusehen und Feedback zu geben.

Tipps für den Erfolg: Schauen Sie regelmäßig zu, um eine Gewohnheit zu entwickeln. Geben Sie detailliertes und ehrliches Feedback, um Ihre Chancen auf höhere Belohnungen zu erhöhen.

Konsequent und motiviert bleiben

Regelmäßigkeit ist der Schlüssel, um täglich USDT über dezentrale Aufgabenplattformen zu verdienen. Hier sind einige Strategien, die Ihnen helfen, motiviert und konsequent zu bleiben:

Realistische Ziele setzen

Setzen Sie sich erreichbare Tages- oder Wochenziele für die Anzahl der Aufgaben, die Sie erledigen möchten. Das hilft Ihnen, den Überblick zu behalten, ohne sich überfordert zu fühlen.

Verfolge deinen Fortschritt

Verwenden Sie eine Tabellenkalkulation oder eine Aufgabenverwaltungs-App, um Ihre täglichen Einnahmen und Fortschritte zu verfolgen. Ihre Fortschritte zu sehen, kann sehr motivierend sein.

Belohne dich selbst

Belohnen Sie sich für das Erreichen Ihrer Tages- oder Wochenziele. Das kann etwas Kleines wie eine Leckerei oder eine größere Belohnung wie ein kleiner Einkauf sein.

Treten Sie einer Community bei

Der Beitritt zu einer Gemeinschaft Gleichgesinnter kann Unterstützung und Motivation bieten. Teilen Sie Ihre Erfahrungen, Tipps und Erfolge mit anderen, um engagiert und inspiriert zu bleiben.

Zukunftstrends und Chancen

Da sich die Landschaft der Kryptowährungen und dezentralen Aufgabenplattformen ständig weiterentwickelt, werden sich neue Möglichkeiten ergeben. Wer sich über zukünftige Trends informiert hält, kann die neuesten Verdienstmöglichkeiten nutzen.

Dezentrale Finanzen (DeFi)

Dezentrale Finanzen (DeFi) sind ein schnell wachsender Sektor, der zahlreiche Verdienstmöglichkeiten bietet. Plattformen, die DeFi-Protokolle integrieren, bieten oft einzigartige und lukrative Aufgaben.

Nicht-fungible Token (NFTs)

NFTs erfreuen sich zunehmender Beliebtheit, und viele Plattformen bieten mittlerweile Aufgaben im Zusammenhang mit der Erstellung, dem Handel und der Vermarktung von NFTs an. Diese Aufgaben können mit dem weiteren Wachstum des NFT-Marktes beträchtliche Gewinne einbringen.

Blockchain-Entwicklung

Zu den Aufgaben in der Blockchain-Entwicklung gehören die Erstellung von Smart Contracts, die Entwicklung dezentraler Anwendungen (dApps) und die Mitarbeit an Blockchain-Projekten. Aufgrund der erforderlichen technischen Expertise bieten diese Aufgaben oft höhere Vergütungen.

Umwelt- und soziale Auswirkungen

Einige Plattformen beschäftigen sich mit Aufgaben im Bereich ökologischer Nachhaltigkeit und sozialer Wirkung. Dazu gehören beispielsweise die Förderung umweltfreundlicher Produkte, die Unterstützung gemeinnütziger Initiativen oder die Mitwirkung an Projekten zur Gemeindeentwicklung. Solche Aufgaben können sowohl finanziell als auch sozial lohnend sein.

Abschluss

Täglich USDT über dezentrale Aufgabenplattformen zu verdienen, bietet eine einzigartige und flexible Möglichkeit, passives Einkommen zu generieren. Durch die Wahl der richtigen Plattform, strategisches Vorgehen, die Erkundung verschiedener Aufgabenarten und konsequentes und motiviertes Handeln können Sie Ihr Verdienstpotenzial maximieren. Da sich die Landschaft der dezentralen Plattformen stetig weiterentwickelt, hilft es Ihnen, über neue Trends und Möglichkeiten informiert zu bleiben, um die aktuellsten Verdienstmöglichkeiten zu nutzen.

Bedenken Sie, dass Verdienste über diese Plattformen zwar lukrativ sein können, es aber wichtig ist, sie mit Bedacht anzugehen. Nutzen Sie diese Plattformen als zusätzliche Einnahmequelle und verlassen Sie sich nicht ausschließlich darauf. Achten Sie stets auf Ihre Sicherheit, um Ihr Vermögen und Ihre persönlichen Daten zu schützen.

Mit diesen Richtlinien und Strategien können Sie das Potenzial dezentraler Aufgabenplattformen voll ausschöpfen und sie in eine wertvolle Quelle täglicher USDT-Einnahmen verwandeln. Viel Erfolg beim Verdienen!

Im stetig wachsenden Universum der Blockchain-Technologie ist die Notwendigkeit sicherer kettenübergreifender Nachrichtenübermittlung wichtiger denn je. Mit dem Wachstum dezentraler Netzwerke steigt auch der Bedarf an nahtloser Vernetzung – hier kommen Blockchain-Bridges ins Spiel. Diese Bridges sind die Adern, die verschiedene Blockchains verbinden und den Fluss von Assets, Daten und Transaktionen über diverse Ökosysteme hinweg ermöglichen. Doch große Macht birgt auch große Risiken: Die Sicherheit dieser Bridges ist ständig durch Angreifer bedroht, die Schwachstellen ausnutzen wollen. Dieser Artikel taucht ein in die faszinierende Welt der sicheren kettenübergreifenden Nachrichtenübermittlung und konzentriert sich auf die Prävention von Bridge-bezogenen Hacks sowie die Stärkung des Rückgrats unserer vernetzten Blockchain-Welt.

Blockchain-Brücken verstehen

Blockchain-Brücken sind die zentralen Elemente, die den Transfer von Vermögenswerten und Daten zwischen verschiedenen Blockchains ermöglichen. Beispielsweise kann eine Brücke den Transfer von Bitcoin an eine Ethereum-basierte Plattform ermöglichen oder die Interaktion eines Smart Contracts auf der Binance Smart Chain mit einem Smart Contract im Polygon-Netzwerk erlauben. Das Konzept einer Brücke basiert auf Interoperabilität, also der Kommunikation und dem Transaktionsaustausch zwischen verschiedenen Blockchains. Diese Interoperabilität birgt jedoch inhärente Risiken, insbesondere im Hinblick auf die Sicherheit.

Die Verwundbarkeit von Brücken

Bridges sind häufig Ziel von Hackerangriffen, da sie einen zentralen Schwachpunkt in einem ansonsten verteilten Netzwerk darstellen. Ein erfolgreicher Angriff auf eine Bridge kann zu erheblichen Verlusten führen, nicht nur in finanzieller Hinsicht, sondern auch hinsichtlich des Vertrauens der Nutzer in dezentrale Netzwerke. In der Vergangenheit gab es mehrere aufsehenerregende Bridge-Angriffe, beispielsweise auf Poly Network und Bridge Oracle, bei denen Vermögenswerte in Millionenhöhe gestohlen wurden. Dies unterstreicht die dringende Notwendigkeit robuster Sicherheitsmaßnahmen.

Die Rolle sicherer Cross-Chain-Messaging-Systeme

Sichere kettenübergreifende Nachrichtenübermittlung ist ein entscheidender Schutzmechanismus gegen Bridge-bezogene Hacks. Dabei kommen fortschrittliche kryptografische Protokolle und sichere Kommunikationskanäle zum Einsatz, um sicherzustellen, dass die zwischen verschiedenen Blockchains ausgetauschten Daten vor unberechtigtem Zugriff und Manipulation geschützt sind. So funktioniert es:

Kryptografische Protokolle: Das Herzstück sicherer kettenübergreifender Nachrichtenübermittlung ist die Kryptografie. Fortschrittliche Algorithmen wie RSA, ECC (Elliptische-Kurven-Kryptografie) und Zero-Knowledge-Beweise (ZKPs) werden eingesetzt, um Daten während der Übertragung zu sichern. Diese Protokolle gewährleisten, dass Nachrichten verschlüsselt werden und nur vom beabsichtigten Empfänger entschlüsselt werden können, wodurch Abfangen und Manipulation verhindert werden.

Zwei-Wege-Verifizierung: Sichere Messaging-Protokolle beinhalten häufig Zwei-Wege-Verifizierungsprozesse. Das bedeutet, dass Nachrichten nicht nur verschlüsselt, sondern auch mit digitalen Signaturen versehen werden. Beide Parteien müssen die Identität und die Signatur der jeweils anderen Partei überprüfen, bevor eine Transaktion oder Nachricht verarbeitet werden kann. Dies sorgt für zusätzliche Sicherheit.

Smart Contracts: Smart Contracts spielen eine entscheidende Rolle bei der Automatisierung sicherer kettenübergreifender Transaktionen. Es handelt sich um selbstausführende Verträge, deren Bedingungen direkt im Code verankert sind. Wenn die Bedingungen erfüllt sind, führt der Smart Contract die Transaktion automatisch aus, wodurch das Risiko menschlicher Fehler reduziert und die Sicherheit und Transparenz aller Transaktionen gewährleistet wird.

Dezentrale Netzwerke: Die Nutzung dezentraler Netzwerke für die kettenübergreifende Kommunikation verringert das Risiko eines Single Point of Failure. Anstatt sich auf einen zentralen Server zu verlassen, werden die Daten auf mehrere Knoten verteilt, wodurch es Angreifern extrem schwerfällt, das gesamte System zu kompromittieren.

Innovationen im Bereich sicherer kettenübergreifender Nachrichtenübermittlung

Mehrere innovative Lösungen und Projekte sind führend in der Entwicklung sicherer Cross-Chain-Messaging-Systeme. Diese Lösungen nutzen modernste Technologien, um robuste, sichere und effiziente Kommunikationskanäle zwischen verschiedenen Blockchains zu schaffen.

Cosmos: Cosmos ist ein Blockchain-zu-Blockchain-Kommunikationsprotokoll, das die sichere Kommunikation zwischen verschiedenen Blockchains ermöglicht. Es verwendet ein Hub-and-Spoke-Modell, bei dem der Hub (Cosmos Hub) als zentrale Kommunikationsschnittstelle fungiert. Dieses Modell gewährleistet die sichere Datenübertragung zwischen verschiedenen Blockchains und reduziert so das Risiko von Hackerangriffen.

Polkadot: Polkadot ist ein weiteres wegweisendes Projekt, das sichere kettenübergreifende Nachrichtenübermittlung ermöglicht. Es nutzt eine Relay-Chain und Parachains, um eine sichere und skalierbare Kommunikation zwischen verschiedenen Blockchains zu gewährleisten. Die Relay-Chain dient als sicheres Rückgrat und stellt sicher, dass alle Parachains sicher miteinander kommunizieren.

Interledger Protocol (ILP): Das Interledger Protocol ist ein offener Standard für die kettenübergreifende Nachrichtenübermittlung und Zahlung. Ziel ist die Schaffung einer universellen Messaging-Schicht, die von verschiedenen Blockchains für die sichere Kommunikation genutzt werden kann. Durch die Standardisierung des kettenübergreifenden Messaging-Prozesses reduziert ILP das Risiko von Hackerangriffen und erleichtert die Interaktion zwischen verschiedenen Blockchains.

Die Zukunft sicherer Cross-Chain-Kommunikation

Die Zukunft sicherer kettenübergreifender Nachrichtenübermittlung sieht vielversprechend aus, dank kontinuierlicher technologischer Fortschritte und zunehmender Akzeptanz im gesamten Blockchain-Ökosystem. Hier sind einige Trends und Entwicklungen, die Sie im Auge behalten sollten:

Quantenresistente Kryptographie: Mit zunehmender Leistungsfähigkeit von Quantencomputern könnten traditionelle kryptographische Verfahren überflüssig werden. Forscher arbeiten daher an quantenresistenten Algorithmen, um die Sicherheit der kettenübergreifenden Nachrichtenübermittlung auch angesichts von Quantenangriffen zu gewährleisten.

Interoperabilitätsstandards: Die Entwicklung universeller Interoperabilitätsstandards wird die sichere Kommunikation zwischen verschiedenen Blockchains erleichtern. Diese Standards gewährleisten einen reibungslosen und sicheren kettenübergreifenden Nachrichtenaustausch und reduzieren so das Risiko von Hackerangriffen.

Dezentrale Identitätslösungen: Dezentrale Identitätslösungen spielen eine entscheidende Rolle für die sichere kettenübergreifende Kommunikation. Durch die Bereitstellung sicherer, verifizierbarer und nutzerkontrollierter Identitäten erleichtern diese Lösungen verschiedenen Blockchains die Authentifizierung von Nutzern und verhindern unberechtigten Zugriff.

Einhaltung gesetzlicher Bestimmungen: Mit zunehmender Verbreitung der Blockchain-Technologie wird die Einhaltung gesetzlicher Bestimmungen immer wichtiger. Sichere Cross-Chain-Messaging-Lösungen müssen Compliance-Mechanismen beinhalten, um die Einhaltung rechtlicher und regulatorischer Anforderungen zu gewährleisten.

Abschluss

Sichere kettenübergreifende Nachrichtenübermittlung ist ein entscheidender Faktor für den Schutz von Blockchain-Brücken vor Hackerangriffen. Durch den Einsatz fortschrittlicher kryptografischer Protokolle, Zwei-Wege-Verifizierung, Smart Contracts und dezentraler Netzwerke können wir sichere Kommunikationskanäle schaffen, die die Integrität unserer vernetzten Blockchain-Welt schützen. Angesichts der ständigen Innovationen sieht die Zukunft der sicheren kettenübergreifenden Nachrichtenübermittlung vielversprechend aus und verspricht ein sichereres und stärker vernetztes Blockchain-Ökosystem. Nutzen wir diese Fortschritte und arbeiten wir gemeinsam auf eine sichere Zukunft hin, in der kettenübergreifende Kommunikation nahtlos und sicher ist.

Erweiterte Sicherheitsprotokolle

Wenn wir uns eingehender mit sicherer kettenübergreifender Nachrichtenübermittlung befassen, ist es unerlässlich, die komplexen Sicherheitsprotokolle zu verstehen, die das Rückgrat dieser Systeme bilden. Diese Protokolle schützen nicht nur die übertragenen Daten, sondern gewährleisten auch die Integrität und Authentizität des gesamten Kommunikationsprozesses.

Zero-Knowledge-Beweise (ZKPs): Zero-Knowledge-Beweise sind eine revolutionäre kryptografische Technik, die es einer Partei ermöglicht, einer anderen die Wahrheit einer Aussage zu beweisen, ohne dabei weitere Informationen preiszugeben. Dies ist besonders nützlich für sichere Cross-Chain-Messaging-Dienste, da Transaktionen verifiziert werden können, ohne sensible Daten offenzulegen. So bleiben Datenschutz und Sicherheit gewahrt.

Homomorphe Verschlüsselung: Die homomorphe Verschlüsselung ist eine Form der Verschlüsselung, die es ermöglicht, Berechnungen auf Chiffretexten durchzuführen und ein verschlüsseltes Ergebnis zu erzeugen, das nach der Entschlüsselung dem Ergebnis der auf dem Klartext durchgeführten Operationen entspricht. Dies bedeutet, dass Daten in ihrer verschlüsselten Form verarbeitet werden können und somit auch während der Nutzung sicher bleiben.

Sichere Mehrparteienberechnung (SMPC): Die sichere Mehrparteienberechnung ermöglicht es mehreren Parteien, gemeinsam eine Funktion anhand ihrer Eingaben zu berechnen, wobei diese Eingaben vertraulich bleiben. Dieses Protokoll eignet sich ideal für sichere kettenübergreifende Nachrichtenübermittlung, da es die kollaborative Berechnung ermöglicht, ohne die Eingaben einzelner Teilnehmer offenzulegen und somit Datenschutz und Sicherheit zu gewährleisten.

Schwellenwertkryptographie: Bei der Schwellenwertkryptographie wird der private Schlüssel auf mehrere Parteien verteilt. Dadurch wird sichergestellt, dass eine Transaktion nur dann abgeschlossen werden kann, wenn eine bestimmte Anzahl von Parteien zusammenarbeitet. Dies erhöht die Sicherheit zusätzlich und erschwert es Hackern erheblich, das System zu kompromittieren.

Anwendungen in der Praxis

Die Implementierung fortschrittlicher Sicherheitsprotokolle in der sicheren kettenübergreifenden Nachrichtenübermittlung hat zu mehreren realen Anwendungen geführt, die die Art und Weise, wie wir Blockchain-Brücken sichern, revolutionieren.

Dezentrale Finanzen (DeFi): DeFi-Plattformen sind Vorreiter bei der Einführung sicherer Cross-Chain-Messaging-Protokolle. Indem sie die Sicherheit von Transaktionen zwischen verschiedenen Blockchains gewährleisten, können DeFi-Plattformen ihren Nutzern nahtlose und vertrauenswürdige Finanzdienstleistungen anbieten. Plattformen wie Wrapped Bitcoin (WBTC) nutzen beispielsweise sichere Cross-Chain-Messaging-Verfahren, um die Verwendung von Bitcoin auf Ethereum-basierten DeFi-Plattformen zu ermöglichen, ohne die Bitcoin potenziellen Hacks auszusetzen.

Interoperabilitätsprojekte: Projekte wie Cosmos und Polkadot setzen auf fortschrittliche Sicherheitsprotokolle, um sichere kettenübergreifende Nachrichtenübermittlung zu ermöglichen. Cosmos nutzt sein Inter-Blockchain Communication (IBC)-Protokoll für eine sichere und effiziente Kommunikation zwischen verschiedenen Blockchains. Auch die Relay-Chain und die Parachains von Polkadot verwenden sichere kettenübergreifende Nachrichtenübermittlung, um die sichere Datenübertragung innerhalb des Ökosystems zu gewährleisten.

Cross-Chain-Wallets: Cross-Chain-Wallets gewinnen an Popularität.

Erweiterte Sicherheitsprotokolle

Wenn wir uns eingehender mit sicherer kettenübergreifender Nachrichtenübermittlung befassen, ist es unerlässlich, die komplexen Sicherheitsprotokolle zu verstehen, die das Rückgrat dieser Systeme bilden. Diese Protokolle schützen nicht nur die übertragenen Daten, sondern gewährleisten auch die Integrität und Authentizität des gesamten Kommunikationsprozesses.

Zero-Knowledge-Beweise (ZKPs): Zero-Knowledge-Beweise sind eine revolutionäre kryptografische Technik, die es einer Partei ermöglicht, einer anderen die Wahrheit einer Aussage zu beweisen, ohne dabei weitere Informationen preiszugeben. Dies ist besonders nützlich für sichere Cross-Chain-Messaging-Dienste, da Transaktionen verifiziert werden können, ohne sensible Daten offenzulegen. So bleiben Datenschutz und Sicherheit gewahrt.

Homomorphe Verschlüsselung: Die homomorphe Verschlüsselung ist eine Form der Verschlüsselung, die es ermöglicht, Berechnungen auf Chiffretexten durchzuführen und ein verschlüsseltes Ergebnis zu erzeugen, das nach der Entschlüsselung dem Ergebnis der auf dem Klartext durchgeführten Operationen entspricht. Dies bedeutet, dass Daten in ihrer verschlüsselten Form verarbeitet werden können und somit auch während der Nutzung sicher bleiben.

Sichere Mehrparteienberechnung (SMPC): Die sichere Mehrparteienberechnung ermöglicht es mehreren Parteien, gemeinsam eine Funktion anhand ihrer Eingaben zu berechnen, wobei diese Eingaben vertraulich bleiben. Dieses Protokoll eignet sich ideal für sichere kettenübergreifende Nachrichtenübermittlung, da es die kollaborative Berechnung ermöglicht, ohne die Eingaben einzelner Teilnehmer offenzulegen und somit Datenschutz und Sicherheit zu gewährleisten.

Schwellenwertkryptographie: Bei der Schwellenwertkryptographie wird der private Schlüssel auf mehrere Parteien verteilt. Dadurch wird sichergestellt, dass eine Transaktion nur dann abgeschlossen werden kann, wenn eine bestimmte Anzahl von Parteien zusammenarbeitet. Dies erhöht die Sicherheit zusätzlich und erschwert es Hackern erheblich, das System zu kompromittieren.

Anwendungen in der Praxis

Die Implementierung fortschrittlicher Sicherheitsprotokolle in der sicheren kettenübergreifenden Nachrichtenübermittlung hat zu mehreren realen Anwendungen geführt, die die Art und Weise, wie wir Blockchain-Brücken sichern, revolutionieren.

Dezentrale Finanzen (DeFi): DeFi-Plattformen sind Vorreiter bei der Einführung sicherer Cross-Chain-Messaging-Protokolle. Indem sie die Sicherheit von Transaktionen zwischen verschiedenen Blockchains gewährleisten, können DeFi-Plattformen ihren Nutzern nahtlose und vertrauenswürdige Finanzdienstleistungen anbieten. Plattformen wie Wrapped Bitcoin (WBTC) nutzen beispielsweise sicheres Cross-Chain-Messaging, um die Verwendung von Bitcoin auf Ethereum-basierten DeFi-Plattformen zu ermöglichen, ohne Bitcoin potenziellen Hackerangriffen auszusetzen.

Interoperabilitätsprojekte: Projekte wie Cosmos und Polkadot haben fortschrittliche Sicherheitsprotokolle eingeführt, um eine sichere kettenübergreifende Nachrichtenübermittlung zu ermöglichen. Cosmos nutzt sein Inter-Blockchain-Kommunikationsprotokoll (IBC), um eine sichere und effiziente Kommunikation zwischen verschiedenen Blockchains zu ermöglichen. Auch die Relay-Chain und Parachains von Polkadot verwenden sichere Cross-Chain-Nachrichten, um die sichere Datenübertragung innerhalb des Ökosystems zu gewährleisten.

Cross-Chain-Wallets: Cross-Chain-Wallets gewinnen zunehmend an Beliebtheit, da Nutzer ihre Vermögenswerte sicher über mehrere Blockchains hinweg verwalten möchten. Diese Wallets nutzen sichere Cross-Chain-Messaging-Protokolle, um sicherzustellen, dass Nutzer Vermögenswerte über verschiedene Netzwerke senden und empfangen können, ohne die Sicherheit zu beeinträchtigen.

Cross-Chain-Orakel: Cross-Chain-Orakel sind unerlässlich, um die sichere Kommunikation und Interaktion von Smart Contracts auf verschiedenen Blockchains zu ermöglichen. Durch den Einsatz fortschrittlicher Sicherheitsprotokolle gewährleisten sie die korrekte und sichere Datenübertragung, verhindern Hackerangriffe und sichern die Integrität der Smart-Contract-Operationen.

Der Weg nach vorn

Der Weg zu sicherer kettenübergreifender Kommunikation liegt in kontinuierlicher Innovation und der Anwendung modernster Technologien. Mit der Weiterentwicklung der Blockchain-Technologie müssen auch die Sicherheitsmaßnahmen, die sie schützen, angepasst werden. Im Folgenden sind einige Schritte aufgeführt, die die Branche unternehmen kann, um Blockchain-Verbindungen noch besser vor Hackerangriffen zu schützen:

Einführung quantenresistenter Kryptographie: Mit zunehmender Leistungsfähigkeit von Quantencomputern könnten traditionelle kryptographische Verfahren überflüssig werden. Die Branche muss daher quantenresistente Kryptographie einführen, um die Sicherheit der kettenübergreifenden Kommunikation auch angesichts von Quantenbedrohungen zu gewährleisten.

Standardisierung von Interoperabilitätsprotokollen: Die Entwicklung universeller Interoperabilitätsstandards wird die sichere Kommunikation zwischen verschiedenen Blockchains erleichtern. Diese Standards gewährleisten einen reibungslosen und sicheren kettenübergreifenden Nachrichtenaustausch und reduzieren so das Risiko von Hackerangriffen.

Verbesserte dezentrale Identitätslösungen: Dezentrale Identitätslösungen spielen eine entscheidende Rolle für die sichere kettenübergreifende Nachrichtenübermittlung. Durch die Bereitstellung sicherer, verifizierbarer und nutzerkontrollierter Identitäten erleichtern diese Lösungen verschiedenen Blockchains die Authentifizierung von Nutzern und verhindern unberechtigten Zugriff.

Regulatorische Konformität: Mit zunehmender Verbreitung der Blockchain-Technologie gewinnt die Einhaltung regulatorischer Vorgaben immer mehr an Bedeutung. Sichere Cross-Chain-Messaging-Lösungen müssen daher Mechanismen zur Konformitätsprüfung integrieren, um die Einhaltung rechtlicher und regulatorischer Anforderungen zu gewährleisten.

Abschluss

Sichere kettenübergreifende Nachrichtenübermittlung ist ein Eckpfeiler der Zukunft der Blockchain-Technologie. Durch den Einsatz fortschrittlicher Sicherheitsprotokolle und praktischer Anwendungen können wir ein sichereres, vernetzteres und vertrauenswürdigeres Blockchain-Ökosystem schaffen. Mit fortschreitender Innovation und der Einführung neuer Technologien rücken wir einer Zukunft näher, in der kettenübergreifende Kommunikation nicht nur nahtlos, sondern auch von Natur aus sicher ist. Nutzen wir diese Fortschritte und arbeiten wir gemeinsam an einer sichereren und stärker vernetzten Blockchain-Welt.

Der unsichtbare Fluss Navigation durch die Strömungen des Blockchain-Geldflusses_1

Biometrische Web3-Waage – Explosion Letzte Chance_ Gestalte die Zukunft