Die Zukunft sicherer und privater Konnektivität – Erkundung der ZK P2P Privacy Edge

Der Beginn einer neuen Ära sicherer Konnektivität: „ZK P2P Privacy Edge“ verstehen

In einer Welt, in der die digitale Privatsphäre ständig bedroht ist, stellt die Entwicklung von „ZK P2P Privacy Edge“ einen bedeutenden Fortschritt im Bereich sicherer und datenschutzfreundlicher Peer-to-Peer-Kommunikation (P2P) dar. Diese innovative Technologie nutzt die Leistungsfähigkeit von Zero-Knowledge-Proofs (ZKPs), um ein dezentrales Netzwerk zu schaffen, das dem Datenschutz und der Sicherheit der Nutzer höchste Priorität einräumt.

Was ist „ZK P2P Privacy Edge“?

Im Kern ist „ZK P2P Privacy Edge“ eine innovative Technologie, die die Prinzipien von Zero-Knowledge-Beweisen mit den Stärken von Peer-to-Peer-Netzwerken kombiniert. Zero-Knowledge-Beweise sind kryptografische Protokolle, die es einer Partei ermöglichen, einer anderen die Wahrheit einer Aussage zu beweisen, ohne dabei weitere Informationen preiszugeben. Dieses Konzept ist entscheidend für den Schutz der Privatsphäre und die Sicherheit in jeder digitalen Interaktion.

Im Kontext von P2P-Netzwerken gewährleistet „ZK P2P Privacy Edge“ die Vertraulichkeit und Sicherheit der gesamten Kommunikation zwischen den Knoten. Durch den Einsatz von Zero-Knowledge-Beweisen können die Teilnehmer die Authentizität von Nachrichten und Identitäten überprüfen, ohne sensible Informationen preiszugeben. Nutzer können somit sicher Dateien austauschen, Nachrichten versenden und andere P2P-Aktivitäten durchführen, ohne Datenschutzverletzungen oder Datenlecks befürchten zu müssen.

Die Macht der Dezentralisierung

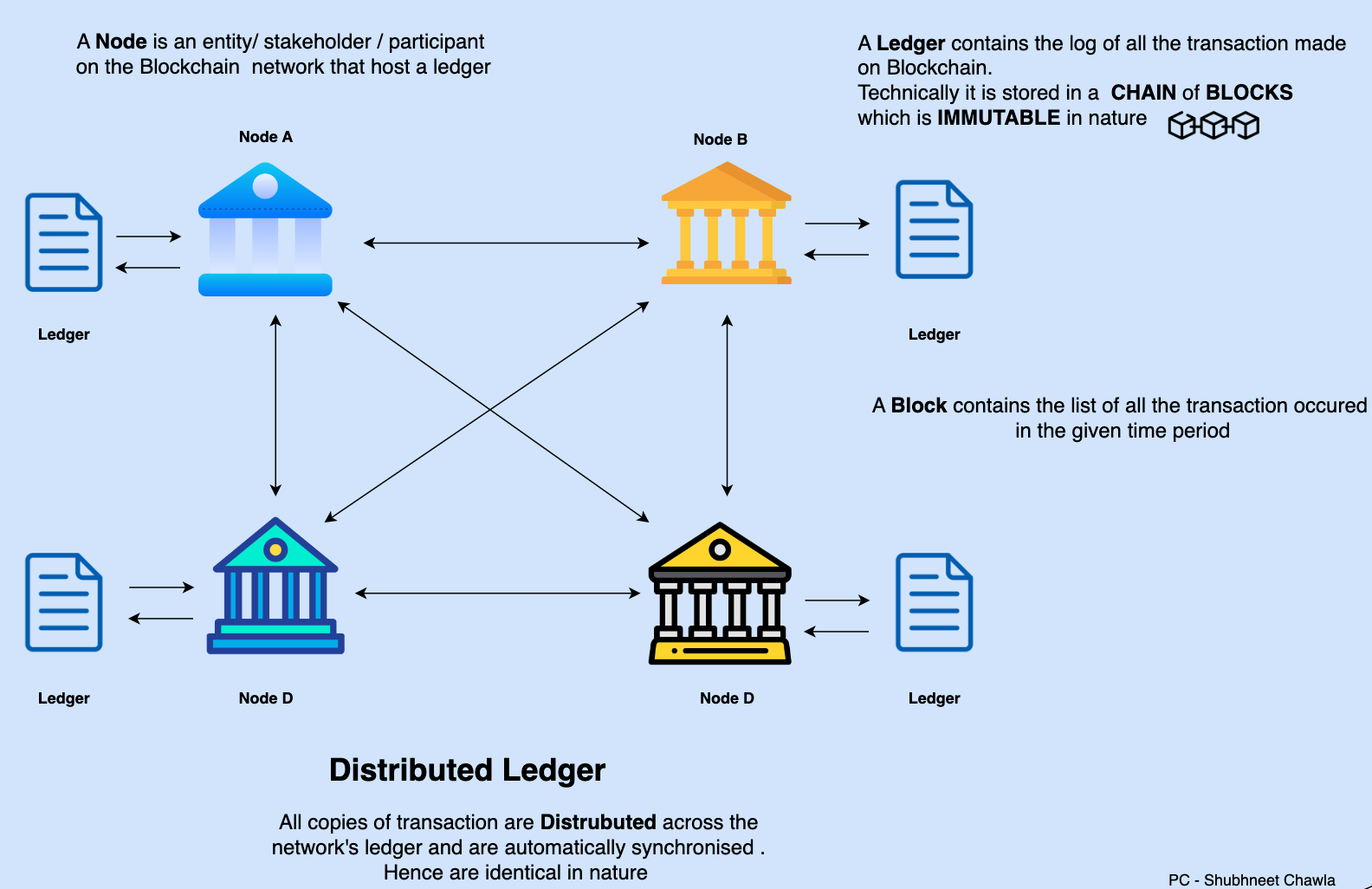

Einer der Hauptvorteile von „ZK P2P Privacy Edge“ ist seine dezentrale Struktur. Traditionelle zentralisierte Systeme sind oft anfällig für Angriffe und können einen Single Point of Failure darstellen. Im Gegensatz dazu verteilt ein dezentrales Netzwerk Daten und Verarbeitung auf mehrere Knoten, wodurch es für eine einzelne Instanz deutlich schwieriger wird, das System zu kompromittieren.

Dezentralisierung fördert zudem höhere Widerstandsfähigkeit und Robustheit. Da keine einzelne Instanz das Netzwerk kontrolliert, ist es resistenter gegen Zensur und Kontrolle. Dies macht „ZK P2P Privacy Edge“ zur idealen Wahl für Nutzer, die Wert auf Freiheit und Autonomie in ihren digitalen Interaktionen legen.

Die Rolle von Zero-Knowledge-Beweisen

Zero-Knowledge-Beweise spielen eine zentrale Rolle für die Funktionalität von „ZK P2P Privacy Edge“. Diese kryptografischen Beweise ermöglichen ein hohes Maß an Sicherheit und Datenschutz ohne Effizienzeinbußen. So funktionieren sie:

Verifizierung ohne Offenlegung: Zero-Knowledge-Beweise ermöglichen es einer Partei, die Wahrheit einer Aussage zu beweisen, ohne zusätzliche Informationen preiszugeben. Beispielsweise kann ein Benutzer beweisen, dass er ein geheimes Passwort kennt, ohne das Passwort selbst preiszugeben.

Erhöhte Sicherheit: Durch die Gewährleistung, dass keine fremden Informationen offengelegt werden, bieten ZKPs eine robuste Sicherheitsebene. Dies ist besonders wichtig in P2P-Netzwerken, in denen Datenintegrität und Vertraulichkeit von höchster Bedeutung sind.

Skalierbarkeit: Im Gegensatz zu herkömmlichen kryptografischen Verfahren sind Zero-Knowledge-Beweise auf hohe Effizienz ausgelegt, d. h. sie skalieren auch bei wachsenden Netzwerken problemlos. Diese Skalierbarkeit ist essenziell für die Aufrechterhaltung der Leistungsfähigkeit in einer dezentralen Umgebung.

Anwendungen und Anwendungsfälle

Die Einsatzmöglichkeiten von "ZK P2P Privacy Edge" sind vielfältig und breit gefächert. Hier einige der wichtigsten Anwendungsfälle:

Sichere Dateifreigabe: Nutzer können Dateien sicher freigeben, da ihre Daten privat und nicht nachverfolgbar bleiben. Dies ist besonders nützlich für sensible Dokumente, personenbezogene Daten und gemeinsame Projekte.

Private Nachrichten: Instant-Messaging-Anwendungen, die auf "ZK P2P Privacy Edge" basieren, gewährleisten, dass Gespräche vertraulich bleiben und nicht von Unbefugten abgefangen oder gelesen werden können.

Dezentrale Anwendungen (dApps): Entwickler können sichere und private dApps erstellen, die die Vorteile von Zero-Knowledge-Beweisen nutzen und so eine sicherere Umgebung für die Interaktion der Benutzer schaffen.

Identitätsprüfung: Ohne sensible persönliche Informationen preiszugeben, können Benutzer ihre Identität verifizieren, um auf Dienste zuzugreifen oder an Netzwerken teilzunehmen. Dies erhöht den Datenschutz und gewährleistet gleichzeitig die Authentizität.

Die Zukunft von "ZK P2P Privacy Edge"

Mit Blick auf die Zukunft ist „ZK P2P Privacy Edge“ auf dem besten Weg, ein Eckpfeiler sicherer digitaler Kommunikation zu werden. Die Integration fortschrittlicher kryptografischer Verfahren und einer dezentralen Architektur positioniert es als führendes Produkt der nächsten Generation datenschutzorientierter Technologien.

Abschluss

„ZK P2P Privacy Edge“ ist mehr als nur ein technologischer Fortschritt; es bedeutet einen Paradigmenwechsel in unserem Verständnis von sicherer und privater Kommunikation. Durch die Nutzung von Zero-Knowledge-Beweisen und eines dezentralen Ansatzes bietet es eine robuste Lösung für das allgegenwärtige Problem der digitalen Privatsphäre. In einer zunehmend vernetzten Welt erweist sich „ZK P2P Privacy Edge“ als Hoffnungsträger und Innovationsmotor und verspricht eine Zukunft, in der Datenschutz und Sicherheit Hand in Hand gehen.

Die Zukunft sicherer und privater Konnektivität: Das Potenzial von „ZK P2P Privacy Edge“ nutzen

Auf unserer Erkundungstour durch „ZK P2P Privacy Edge“ haben wir uns mit den grundlegenden Prinzipien, Vorteilen und wichtigsten Anwendungsbereichen auseinandergesetzt. Nun wollen wir genauer betrachten, wie diese revolutionäre Technologie die Landschaft der sicheren und privaten Kommunikation verändern wird und welches Potenzial sie für die Zukunft birgt.

Aufbau einer vertrauenslosen Umgebung

Einer der überzeugendsten Aspekte von „ZK P2P Privacy Edge“ ist die Schaffung einer vertrauenslosen Umgebung. In traditionellen P2P-Netzwerken basiert Vertrauen häufig auf zentralen Instanzen oder Vermittlern. Dies birgt Schwachstellen und das Risiko von Datenlecks. „ZK P2P Privacy Edge“ hingegen macht das Vertrauen in eine einzelne Instanz überflüssig.

Durch den Einsatz von Zero-Knowledge-Beweisen lässt sich jede Transaktion und Interaktion innerhalb des Netzwerks ohne Zwischenhändler verifizieren. Dies erhöht nicht nur die Sicherheit, sondern gibt Nutzern auch mehr Kontrolle über ihre Daten. In einer vertrauenslosen Umgebung können die Teilnehmer sicher kommunizieren, da ihre Daten vor unberechtigtem Zugriff geschützt sind.

Verbesserung des Datenschutzes

Datenschutz ist ein Grundrecht, und „ZK P2P Privacy Edge“ hebt dieses Prinzip auf ein neues Niveau. Traditionelle P2P-Netzwerke haben oft Schwierigkeiten, Sicherheit und Datenschutz in Einklang zu bringen. Mit „ZK P2P Privacy Edge“ können Nutzer beides gleichzeitig genießen.

Zero-Knowledge-Beweise ermöglichen die Überprüfung von Daten, ohne sensible Details preiszugeben. Das bedeutet, dass Nutzer Informationen austauschen, Transaktionen durchführen und sicher kommunizieren können, ohne ihre Identität oder persönlichen Daten preiszugeben. Das Ergebnis ist ein Netzwerk, in dem Datenschutz nicht nur eine Option, sondern eine integrierte Funktion ist.

Auswirkungen in der Praxis

Die Auswirkungen von „ZK P2P Privacy Edge“ reichen weit über theoretische Vorteile hinaus. Hier erfahren Sie, wie es in verschiedenen Sektoren konkrete Auswirkungen erzielt:

Gesundheitswesen: Im Gesundheitswesen ist ein sicherer und vertraulicher Datenaustausch unerlässlich. „ZK P2P Privacy Edge“ ermöglicht den sicheren Austausch von Patientenakten und -informationen und gewährleistet so die Vertraulichkeit sensibler Daten sowie deren Schutz vor unbefugtem Zugriff.

Finanzwesen: Die Finanzbranche ist von zahlreichen Bedenken hinsichtlich der Datensicherheit betroffen. „ZK P2P Privacy Edge“ bietet ein sicheres Framework für Transaktionen und Datenaustausch, schützt Finanzinformationen vor Datenschutzverletzungen und gewährleistet die Einhaltung von Datenschutzbestimmungen.

Regierung: Regierungen können „ZK P2P Privacy Edge“ nutzen, um eine sichere Kommunikation zwischen verschiedenen Zweigen und Behörden zu ermöglichen, sensible Informationen vor potenziellen Lecks zu schützen und Transparenz zu gewährleisten, ohne die Privatsphäre zu beeinträchtigen.

Bildung: Im Bildungsbereich können sichere und private Kommunikationskanäle Schülerdaten und akademische Leistungen schützen. „ZK P2P Privacy Edge“ bietet Bildungseinrichtungen eine zuverlässige Lösung für die sichere Kommunikation unter Wahrung der Vertraulichkeit.

Technologische Innovationen

Der Erfolg von „ZK P2P Privacy Edge“ beruht auf seinen technologischen Innovationen. Lassen Sie uns einige der fortschrittlichen Funktionen genauer betrachten, die es zu einem bahnbrechenden Produkt machen:

Skalierbarkeit: Eine der Herausforderungen von Blockchain- und P2P-Netzwerken ist die Skalierbarkeit. „ZK P2P Privacy Edge“ begegnet diesem Problem durch die Verwendung von Zero-Knowledge-Beweisen, die hocheffizient und skalierbar sind. Dadurch wird sichergestellt, dass das Netzwerk eine große Anzahl von Transaktionen und Interaktionen ohne Leistungseinbußen verarbeiten kann.

Interoperabilität: „ZK P2P Privacy Edge“ ist so konzipiert, dass es mit anderen Blockchain-Netzwerken und -Systemen interoperabel ist. Diese Interoperabilität ermöglicht eine nahtlose Integration und Kommunikation zwischen verschiedenen Plattformen und verbessert so das gesamte Ökosystem.

Benutzerfreundliche Oberflächen: Die Technologie hinter „ZK P2P Privacy Edge“ ist zwar komplex, die Benutzerführung jedoch intuitiv und benutzerfreundlich gestaltet. So können Nutzer mit unterschiedlichen technischen Vorkenntnissen problemlos mit dem Netzwerk interagieren und von seinen datenschutzorientierten Funktionen profitieren.

Der Weg vor uns

Mit Blick auf die Zukunft sind die Potenziale von „ZK P2P Privacy Edge“ grenzenlos. Hier einige der spannenden Entwicklungen, die sich abzeichnen:

Einführung und Integration in den Mainstream: Mit zunehmendem Bewusstsein für die Vorteile von „ZK P2P Privacy Edge“ ist mit einer steigenden Akzeptanz in verschiedenen Branchen zu rechnen. Die Integration dieser Technologie in gängige Anwendungen und Dienste wird ihre Wirkung und Reichweite weiter vergrößern.

Regulatorische Unterstützung: Angesichts des Aufkommens datenschutzorientierter Technologien beginnen auch die Regulierungsbehörden, die Bedeutung sicherer und privater Kommunikation zu erkennen. Es ist wahrscheinlich, dass „ZK P2P Privacy Edge“ regulatorische Unterstützung erhalten wird, was dazu beitragen wird, seine Legitimität zu stärken und seine Verbreitung zu beschleunigen.

Innovation und Forschung: Kontinuierliche Forschung und Innovation werden die Grenzen dessen, was „ZK P2PEdge“ leisten kann, stetig erweitern. Forscher und Entwickler suchen permanent nach neuen Wegen, die Sicherheit, Effizienz und Benutzerfreundlichkeit dieser bahnbrechenden Technologie zu verbessern.

Herausforderungen meistern

Obwohl „ZK P2P Privacy Edge“ ein enormes Potenzial birgt, müssen für eine breite Akzeptanz einige Herausforderungen bewältigt werden. Zu diesen Herausforderungen gehören unter anderem:

Komplexität: Die zugrundeliegende Technologie, insbesondere Zero-Knowledge-Beweise, kann komplex sein. Eine vereinfachte Benutzeroberfläche sowie umfassende Dokumentation und Unterstützung tragen dazu bei, die Technologie einem breiteren Publikum zugänglich zu machen.

Leistung: Mit dem Wachstum des Netzwerks wird die Gewährleistung optimaler Leistung und minimaler Latenzzeiten entscheidend sein. Die laufende Forschung und Entwicklung konzentriert sich daher auf die Optimierung der Effizienz von Zero-Knowledge-Beweisen und der gesamten Netzwerkarchitektur.

Integration in bestehende Systeme: Die Integration von „ZK P2P Privacy Edge“ in bestehende Systeme und Infrastrukturen kann eine Herausforderung darstellen. Die Entwicklung nahtloser Integrationslösungen ist daher für die praktische Anwendung unerlässlich.

Ich freue mich auf

Die Zukunft von „ZK P2P Privacy Edge“ sieht vielversprechend aus und bietet zahlreiche Möglichkeiten für Innovation und Wachstum. Hier ein kleiner Einblick in die Zukunft:

Verbesserte Sicherheitsprotokolle: Zukünftige Fortschritte bei kryptografischen Techniken werden die Sicherheitsfunktionen von "ZK P2P Privacy Edge" weiter verbessern und es dadurch noch widerstandsfähiger gegen potenzielle Bedrohungen machen.

Erweiterte Anwendungsfälle: Mit zunehmender Reife der Technologie sind neue und innovative Anwendungsfälle zu erwarten. Von sicheren sozialen Netzwerken bis hin zu privatem Cloud-Speicher sind die Möglichkeiten vielfältig.

Weltweite Verbreitung: Angesichts des weltweit wachsenden Bewusstseins für Datenschutzfragen dürfte „ZK P2P Privacy Edge“ weltweit weite Verbreitung finden. Diese globale Reichweite wird die Wirkung und den Einfluss des Netzwerks weiter stärken.

Kollaboratives Ökosystem: Der Aufbau eines kollaborativen Ökosystems rund um „ZK P2P Privacy Edge“ erfordert Partnerschaften mit anderen Technologieanbietern, akademischen Einrichtungen und Regulierungsbehörden. Diese Zusammenarbeit wird Innovationen vorantreiben und die langfristige Nachhaltigkeit der Technologie gewährleisten.

Abschluss

„ZK P2P Privacy Edge“ stellt einen bedeutenden Fortschritt im Bereich sicherer und privater Kommunikation dar. Durch die Nutzung von Zero-Knowledge-Beweisen und einer dezentralen Architektur bietet es eine robuste Lösung für das drängende Problem des digitalen Datenschutzes. Mit der Weiterentwicklung und Reife der Technologie ist ihr Potenzial, die sichere Kommunikation in verschiedenen Sektoren zu revolutionieren, immens. Der Weg in die Zukunft birgt zahlreiche Möglichkeiten für Innovation, Zusammenarbeit und globale Wirkung und macht „ZK P2P Privacy Edge“ zu einem Eckpfeiler der zukünftigen digitalen Landschaft.

Zusammenfassend lässt sich sagen, dass „ZK P2P Privacy Edge“ nicht nur ein technologisches Meisterwerk ist, sondern ein Schritt hin zu einer sichereren, privateren und autonomeren digitalen Welt. Indem wir diese Innovation nutzen, ebnen wir den Weg für eine Zukunft, in der Datenschutz und Sicherheit nicht nur erstrebenswerte Ziele, sondern grundlegende Prinzipien unserer digitalen Interaktionen sind.

In der sich ständig weiterentwickelnden Technologiebranche zeugen Hardware-Ausbeuteportfolios vom komplexen Zusammenspiel von Innovation und Effizienz. Im Kern handelt es sich dabei um eine umfassende Sammlung von Kennzahlen und Strategien zur Messung des Erfolgs von Fertigungsprozessen für verschiedene Hardwarekomponenten. Diese Portfolios sind unverzichtbar für Unternehmen, die ihre Produktion maximieren und gleichzeitig Abfall minimieren wollen, um so Kosten zu senken und die Rentabilität zu steigern.

Das Wesen der Hardwareausbeute

Das Verständnis der Hardware-Ausbeute ist für jedes Technologieunternehmen, das sich im Wettbewerbsumfeld behaupten will, von entscheidender Bedeutung. Die Ausbeute bezeichnet den Anteil der funktionsfähigen Einheiten, die aus einer bestimmten Charge von Komponenten oder Produkten hergestellt werden. Eine hohe Ausbeute bedeutet weniger Ausschuss und mehr funktionsfähige Einheiten, was sich direkt auf das Geschäftsergebnis auswirkt. Der Weg vom Rohmaterial zum fertigen Produkt birgt zahlreiche potenzielle Fallstricke – jede Phase erfordert akribische Detailgenauigkeit, um sicherzustellen, dass das Endprodukt strenge Qualitätsstandards erfüllt.

Strategisches Management und Ertragsoptimierung

Das strategische Management eines Hardware-Ausbeuteportfolios erfordert eine Kombination aus datengestützter Entscheidungsfindung und innovativer Problemlösung. Unternehmen setzen häufig hochentwickelte Analysetools ein, um Ausbeutetrends zu überwachen und vorherzusagen. Durch die Analyse historischer Daten können sie Muster und Anomalien identifizieren, die die Produktionseffizienz beeinträchtigen können. Prädiktive Analysen spielen hierbei eine zentrale Rolle, da sie es Unternehmen ermöglichen, potenzielle Ausbeuterückgänge vorherzusehen und proaktiv Anpassungen vorzunehmen.

Innovation ist ein weiterer Eckpfeiler effektiven Ertragsmanagements. Initiativen zur kontinuierlichen Verbesserung, wie Lean-Manufacturing-Techniken und Six-Sigma-Methoden, werden häufig in Produktionsprozesse integriert, um die Effizienz zu steigern. Beispielsweise kann der Einsatz von Automatisierung und Robotik menschliche Fehler deutlich reduzieren und die Konsistenz in der Fertigung erhöhen, was zu höheren Erträgen führt.

Qualitätskontrolle und Prozessverbesserung

Die Qualitätskontrolle ist ein entscheidender Bestandteil der Hardware-Produktion. Strenge Testverfahren gewährleisten, dass jede Komponente die vordefinierten Spezifikationen erfüllt, bevor sie in die nächste Produktionsphase gelangt. Die Implementierung eines robusten Qualitätskontrollsystems erfordert nicht nur den Einsatz moderner Testgeräte, sondern auch die kontinuierliche Weiterbildung der Mitarbeiter, um hohe Standards zu gewährleisten.

Prozessverbesserungsinitiativen sind ebenso wichtig. Diese Initiativen zielen darauf ab, jeden Aspekt des Fertigungsprozesses zu optimieren, von der Materialbeschaffung bis hin zu den Abläufen am Fließband. Techniken wie die Ursachenanalyse helfen dabei, die zugrunde liegenden Fehlerursachen zu identifizieren und zu beseitigen und so die Gesamtausbeute zu steigern. Darüber hinaus ermutigt die Förderung einer Kultur der kontinuierlichen Verbesserung die Mitarbeiter, Ideen zur Steigerung der Produktionseffizienz einzubringen.

Markttrends und Zukunftsaussichten

Die Ertragslandschaft im Hardwarebereich wird kontinuierlich von Markttrends und technologischen Fortschritten geprägt. Die Halbleiterindustrie beispielsweise erlebt eine rasante Entwicklung, die durch die Miniaturisierung von Bauteilen und die Integration komplexer Funktionalitäten in kleinere Bauformen vorangetrieben wird. Diese Trends erfordern ständige Innovationen in den Fertigungsprozessen, um hohe Ausbeuteraten aufrechtzuerhalten.

Mit Blick auf die Zukunft dürfte der Fokus auf Nachhaltigkeit die Hardware-Ausbeute beeinflussen. Da Umweltbelange immer wichtiger werden, ist zu erwarten, dass Unternehmen umweltfreundlichere Fertigungsmethoden anwenden, ohne Kompromisse bei der Ausbeute einzugehen. Dazu gehören die Verwendung ökologischer Materialien, die Abfallreduzierung und die Optimierung des Energieverbrauchs.

Abschluss

Hardware-Ausbeuteportfolios sind mehr als nur eine Sammlung von Kennzahlen; sie sind ein strategisches Asset, das Effizienz und Innovation in der Technologiebranche fördert. Durch die sorgfältige Verwaltung dieser Portfolios können Unternehmen höhere Ausbeuten erzielen, Kosten senken und sich Wettbewerbsvorteile sichern. Angesichts der Komplexität moderner Fertigungsprozesse wird die Bedeutung von Hardware-Ausbeuteportfolios weiter zunehmen, was die Notwendigkeit kontinuierlichen Lernens, Anpassens und strategischer Voraussicht unterstreicht.

Neue Technologien im Hardware-Ertragsmanagement

Im Laufe des 21. Jahrhunderts wird die Hardware-Produktionslandschaft durch neue Technologien grundlegend verändert. Die Integration von künstlicher Intelligenz (KI) und maschinellem Lernen (ML) in Fertigungsprozesse zählt zu den transformativsten Trends. Diese Technologien ermöglichen Echtzeitüberwachung und prädiktive Analysen und erlauben so schnelle Anpassungen der Fertigungsparameter zur Sicherstellung hoher Ausbeuten.

KI-gestützte Analysen können riesige Datenmengen verarbeiten, um subtile Muster und Trends zu erkennen, die auf potenzielle Ertragsprobleme hinweisen. So können beispielsweise Vorhersagemodelle Ertragsrückgänge auf Basis geringfügiger Abweichungen von Produktionsparametern prognostizieren und dadurch präventive Maßnahmen zur Minderung dieser Probleme ermöglichen. Diese Präzision und Voraussicht sind von unschätzbarem Wert für die Ertragsoptimierung und Abfallminimierung.

Die Rolle des IoT bei der Ertragsoptimierung

Das Internet der Dinge (IoT) ist eine weitere Technologie, die das Hardware-Ausbeutemanagement grundlegend verändern wird. In Fertigungsprozesse integrierte IoT-Geräte liefern Echtzeitdaten zu Anlagenleistung, Umgebungsbedingungen und Materialverbrauch. Diese Daten können aggregiert und analysiert werden, um Produktionsprozesse kontinuierlich zu optimieren.

Beispielsweise können IoT-Sensoren Temperatur und Luftfeuchtigkeit in einer Halbleiterfertigungsanlage überwachen und so sicherstellen, dass diese Bedingungen im optimalen Bereich bleiben, um Defekte zu vermeiden. Durch die Bereitstellung umsetzbarer Erkenntnisse steigert das IoT die Ausbeute, indem es für konsistente und kontrollierte Produktionsumgebungen sorgt.

Nachhaltigkeit und umweltfreundliche Fertigung

Nachhaltigkeit spielt eine immer wichtigere Rolle bei der Optimierung der Hardware-Produktion. Angesichts strengerer Umweltauflagen und steigender Nachfrage nach umweltfreundlichen Produkten stehen Unternehmen unter Druck, umweltfreundlichere Fertigungsmethoden einzuführen. Dieser Wandel trägt nicht nur zur Reduzierung des CO₂-Fußabdrucks bei, sondern führt häufig auch zu Kosteneinsparungen und verbesserter Produktqualität.

Zu den umweltfreundlichen Herstellungsverfahren gehören die Nutzung erneuerbarer Energiequellen, das Recycling von Materialien und die Anwendung saubererer Produktionstechnologien. Unternehmen prüfen beispielsweise den Einsatz von wasserbasierten Lösungsmitteln anstelle von gefährlichen Chemikalien, was nicht nur die Umweltbelastung reduziert, sondern auch die Sicherheit der Arbeiter und die Produktqualität verbessert.

Herausforderungen in der Zukunft

Die Zukunft von Hardware-Ertragsportfolios sieht zwar vielversprechend aus, ist aber nicht ohne Herausforderungen. Eine der größten Hürden ist das rasante Tempo des technologischen Wandels. Um mit den neuesten Entwicklungen Schritt zu halten, sind kontinuierliche Investitionen in Forschung und Entwicklung sowie in die Schulung von Mitarbeitern für den Umgang mit neuen Technologien erforderlich.

Eine weitere Herausforderung ist die Integration verschiedener Technologien in bestehende Fertigungsprozesse. Die Gewährleistung einer nahtlosen Interoperabilität zwischen IoT-Geräten, KI-Systemen und herkömmlichen Fertigungsanlagen kann komplex sein. Unternehmen müssen daher einen flexiblen und modularen Ansatz für die Technologieintegration verfolgen, um diese Herausforderungen effektiv zu meistern.

Strategische Einblicke für die Zukunft

Um im wettbewerbsintensiven Technologiesektor die Nase vorn zu haben, müssen Unternehmen einen zukunftsorientierten Ansatz für das Hardware-Ausbeutemanagement verfolgen. Strategische Erkenntnisse wie diese können dabei helfen, die Komplexität zu bewältigen und Chancen zu nutzen:

Eine datengetriebene Kultur fördern: Die Entwicklung einer Kultur, die datengestützte Entscheidungsfindung wertschätzt, ist entscheidend. Unternehmen sollten in leistungsstarke Analysefähigkeiten investieren und sicherstellen, dass Daten für alle Beteiligten leicht zugänglich sind.

Förderung der abteilungsübergreifenden Zusammenarbeit: Effektives Ertragsmanagement erfordert die Zusammenarbeit verschiedener Abteilungen, darunter Forschung und Entwicklung, Produktion, Qualitätskontrolle und Lieferkettenmanagement. Bereichsübergreifende Teams können Innovationen vorantreiben und sicherstellen, dass alle Aspekte des Produktionsprozesses optimiert werden.

Investieren Sie in kontinuierliches Lernen und Weiterentwicklung: Um mit dem technologischen Fortschritt Schritt zu halten, müssen Unternehmen der kontinuierlichen Weiterbildung ihrer Mitarbeiter höchste Priorität einräumen. Schulungsprogramme mit Fokus auf neue Technologien und Methoden zur Prozessoptimierung befähigen Mitarbeiter, aktiv zur Ertragsoptimierung beizutragen.

Agile Fertigungsmethoden einführen: Agile Fertigung, die Flexibilität und Reaktionsfähigkeit betont, hilft Unternehmen, sich schnell an veränderte Marktanforderungen und Produktionsherausforderungen anzupassen. Durch die Anwendung agiler Methoden können Unternehmen auch in dynamischen Umgebungen hohe Erträge erzielen.

Abschluss

Die Zukunft von Hardware-Ertragsportfolios sieht vielversprechend aus, angetrieben von technologischen Fortschritten, Nachhaltigkeitsinitiativen und strategischen Managementpraktiken. Angesichts der Herausforderungen durch rasanten technologischen Wandel und zunehmenden Umweltdruck werden Unternehmen, die Innovationen fördern, die Zusammenarbeit stärken und kontinuierliches Lernen priorisieren, am besten aufgestellt sein, um ihren Ertrag zu optimieren und langfristigen Erfolg zu erzielen. Der Weg in die Zukunft bietet zahlreiche Chancen für alle, die im Bereich des Hardware-Ertragsmanagements vorausschauend denken und entschlossen handeln wollen.

Entfessle dein Krypto-Potenzial Die Kunst, intelligenter, nicht härter zu verdienen_5

Den Reichtum von morgen erschließen Der Beginn des Blockchain-Wachstumseinkommens