Sicherer Umgang mit datenschutzkonformer Technologie in der digitalen Welt – Ein umfassender Leitfad

Im digitalen Zeitalter, in dem der Informationsfluss ebenso nahtlos wie allgegenwärtig ist, kann die Bedeutung datenschutzkonformer Technologien nicht hoch genug eingeschätzt werden. Da die Weltgemeinschaft zunehmend auf digitale Interaktionen angewiesen ist, ist der Schutz persönlicher und sensibler Daten unerlässlich geworden. Datenschutzkonforme Technologien sind nicht nur ein Schlagwort, sondern ein umfassender Ansatz, der die Einhaltung von Datenschutzbestimmungen gewährleistet und somit Vertrauen und Sicherheit im digitalen Raum fördert.

Die Grundlagen datenschutzkonformer Technologien

Im Kern umfasst Compliant Privacy Tech eine Reihe von Strategien und Technologien, die darauf abzielen, Datenschutzstandards und die Einhaltung gesetzlicher Bestimmungen zu gewährleisten. Dazu gehören die Implementierung robuster Datenverschlüsselungsmethoden, der Einsatz fortschrittlicher Firewalls und die Einrichtung strenger Zugriffskontrollen. Es geht darum, eine digitale Festung zu schaffen, in der personenbezogene Daten vor unbefugtem Zugriff und potenziellen Datenschutzverletzungen geschützt bleiben.

DSGVO und CCPA: Die Säulen der Compliance

Zwei der einflussreichsten Rahmenwerke zum Datenschutz sind die Datenschutz-Grundverordnung (DSGVO) in Europa und der California Consumer Privacy Act (CCPA) in den USA. Diese Verordnungen setzen die höchsten Standards für den Umgang mit, die Speicherung und den Schutz personenbezogener Daten. Compliant Privacy Tech erfüllt diese regulatorischen Anforderungen und stellt sicher, dass Unternehmen nicht nur die Vorgaben einhalten, sondern auch die Rechte und Erwartungen ihrer Nutzer respektieren.

Praktische Anwendungen von datenschutzkonformer Technologie

Datenverschlüsselung und sichere Kommunikation

Eine der effektivsten Methoden zum Schutz von Daten ist die Verschlüsselung. Compliant Privacy Tech verwendet fortschrittliche Verschlüsselungsalgorithmen, um Daten in unlesbare Formate umzuwandeln. So wird sichergestellt, dass die Daten selbst im Falle eines Abfangens für Unbefugte unlesbar bleiben. Dies ist besonders wichtig für sensible Informationen wie Finanzdaten, PINs und Gesundheitsdaten.

Nutzereinwilligung und Transparenz

Ein Eckpfeiler datenschutzkonformer Technologien ist das Prinzip der Nutzereinwilligung. Das bedeutet, dass Organisationen vor der Erhebung, Nutzung oder Weitergabe von Nutzerdaten deren klare und informierte Einwilligung einholen müssen. Transparenz hinsichtlich der Datennutzung ist ebenfalls von größter Bedeutung. Datenschutzkonforme Technologien umfassen die Erstellung klarer, prägnanter und leicht zugänglicher Datenschutzrichtlinien, die Nutzer in die Lage versetzen, informierte Entscheidungen über ihre Daten zu treffen.

Regelmäßige Audits und Compliance-Prüfungen

Die Einhaltung der Vorschriften endet nicht mit der anfänglichen Implementierung; sie erfordert kontinuierliche Wachsamkeit. Regelmäßige Audits und Compliance-Prüfungen sind unerlässlich, um etwaige Lücken in den Datenschutzpraktiken zu erkennen und zu beheben. Diese Audits tragen dazu bei, dass die Datenschutzmaßnahmen wirksam bleiben und den aktuellen regulatorischen Anforderungen entsprechen.

Die Rolle der Technologie im Bereich datenschutzkonformer Technologien

Künstliche Intelligenz und Maschinelles Lernen

Künstliche Intelligenz (KI) und Maschinelles Lernen (ML) spielen eine zunehmend wichtige Rolle im Bereich datenschutzkonformer Technologien. Diese Technologien können große Datenmengen analysieren, um Anomalien und potenzielle Sicherheitsbedrohungen in Echtzeit zu erkennen. Durch den Einsatz von KI und ML können Organisationen ihre Fähigkeit verbessern, sensible Informationen zu schützen und schnell auf potenzielle Sicherheitsverletzungen zu reagieren.

Datenschutzverbessernde Technologien (PETs)

Datenschutzverbessernde Technologien (PETs) sind innovative Werkzeuge, die den Schutz der Privatsphäre gewährleisten und gleichzeitig die Nutzung von Daten ermöglichen. Zu diesen Technologien gehören differentielle Privatsphäre, homomorphe Verschlüsselung und sichere Mehrparteienberechnung. PETs ermöglichen es Organisationen, Erkenntnisse aus Daten zu gewinnen, ohne die Privatsphäre Einzelner zu beeinträchtigen, und schaffen so ein Gleichgewicht zwischen Nutzen und Schutz.

Zukunftstrends bei datenschutzkonformer Technologie

Mit dem technologischen Fortschritt müssen sich auch die Strategien und Werkzeuge für datenschutzkonforme Technologien weiterentwickeln. Zu den aktuellen Trends zählen der verstärkte Einsatz von Blockchain für sichere Datentransaktionen, die Einführung von Zero-Trust-Architekturen und die Entwicklung ausgefeilterer Anonymisierungstechniken. Diese Fortschritte versprechen eine weitere Verbesserung der Sicherheit und des Datenschutzes digitaler Interaktionen.

In diesem zweiten Teil unserer Reihe zum Thema datenschutzkonforme Technologien beleuchten wir die praktischen Auswirkungen, Herausforderungen und zukünftigen Entwicklungen dieses wichtigen Bereichs genauer. Das Verständnis der Feinheiten datenschutzkonformer Technologien ist unerlässlich für Organisationen und Einzelpersonen, die sich in der komplexen Welt des Datenschutzes zurechtfinden wollen.

Herausforderungen bei der Implementierung datenschutzkonformer Technologien

Ausgewogenheit zwischen Sicherheit und Benutzerfreundlichkeit

Eine der größten Herausforderungen bei der Implementierung datenschutzkonformer Technologien besteht darin, das richtige Gleichgewicht zwischen Sicherheit und Benutzerfreundlichkeit zu finden. Robuste Sicherheitsmaßnahmen sind zwar unerlässlich, dürfen aber nicht die Benutzerfreundlichkeit beeinträchtigen. Zu komplexe Systeme können Benutzer frustrieren und zu Nichteinhaltung der Vorschriften führen. Die Herausforderung liegt darin, sichere Systeme zu entwickeln, die gleichzeitig intuitiv und benutzerfreundlich sind und so sowohl Datenschutz als auch Benutzerzufriedenheit gewährleisten.

Mit den sich ständig ändernden Vorschriften Schritt halten

Die Landschaft der Datenschutzbestimmungen entwickelt sich ständig weiter, neue Gesetze und Aktualisierungen treten regelmäßig in Kraft. Für Unternehmen ist es eine große Herausforderung, mit diesen Änderungen Schritt zu halten. Datenschutzkonforme Technologien erfordern kontinuierliche Überwachung und Anpassung, um sicherzustellen, dass alle Praktiken den aktuellen regulatorischen Anforderungen entsprechen. Dies erfordert einen proaktiven Ansatz zur Einhaltung gesetzlicher Bestimmungen, der regelmäßige Schulungen und Aktualisierungen für Mitarbeiter und Systeme umfasst.

Datenmanagement über globale Grenzen hinweg

In der heutigen vernetzten Welt überschreiten Daten häufig nationale Grenzen, was die Einhaltung von Datenschutzbestimmungen erschwert. Verschiedene Länder haben unterschiedliche Datenschutzgesetze, und was in einem Land zulässig ist, kann in einem anderen verboten sein. Datenschutzkonforme Technologien müssen daher eine globale Perspektive einnehmen und sicherstellen, dass die Datenverarbeitungspraktiken den Vorschriften aller Regionen entsprechen, in denen Daten verarbeitet oder gespeichert werden.

Der menschliche Faktor bei datenschutzkonformer Technologie

Mitarbeiterschulung und Sensibilisierung

Menschliches Versagen bleibt eines der größten Risiken im Bereich des Datenschutzes. Datenschutzkonforme Technologien müssen umfassende Schulungsprogramme beinhalten, um Mitarbeiter über Datenschutzrichtlinien, Sicherheitsprotokolle und die Bedeutung des Datenschutzes aufzuklären. Das Bewusstsein und das Verständnis der Mitarbeiter sind entscheidend für die Aufrechterhaltung einer starken Datenschutzkultur innerhalb einer Organisation.

Ethische Überlegungen

Ethische Grundsätze spielen bei datenschutzkonformer Technologie eine entscheidende Rolle. Der ethische Umgang mit Daten umfasst mehr als nur die Einhaltung gesetzlicher Bestimmungen; er schließt die Achtung der Privatsphäre und der Einwilligung der Nutzer ein. Organisationen müssen die ethischen Implikationen ihrer Datenpraktiken berücksichtigen und sicherstellen, dass sie personenbezogene Daten in keiner Weise ausbeuten oder missbrauchen.

Zukünftige Entwicklungen und Innovationen im Bereich datenschutzkonformer Technologien

Der Aufstieg des datenschutzfreundlichen Designs

Privacy-by-Design ist ein aufstrebendes Konzept, bei dem Datenschutz von Anfang an in die Entwicklung von Systemen und Prozessen integriert wird. Dieser proaktive Ansatz stellt sicher, dass Datenschutzaspekte von Beginn an in technologische Innovationen einfließen. Datenschutzkonforme Technologien setzen zunehmend auf dieses Prinzip und verankern Datenschutz in jeder Phase des Produktlebenszyklus.

Fortschritte bei der Datenanonymisierung

Die Techniken zur Datenanonymisierung werden immer ausgefeilter und ermöglichen es Organisationen, Daten für Analysen und Forschung zu nutzen, ohne die Privatsphäre Einzelner zu beeinträchtigen. Verfahren wie differentielle Privatsphäre und die Generierung synthetischer Daten stehen an der Spitze dieser Innovation und bieten leistungsstarke Werkzeuge für die Datennutzung bei gleichzeitigem Schutz der Privatsphäre.

Das Potenzial des Quantencomputings

Quantencomputing stellt einen Paradigmenwechsel in Bezug auf Rechenleistung und -möglichkeiten dar. Obwohl es sich noch in der Entwicklungsphase befindet, birgt es das Potenzial, die Datensicherheit grundlegend zu verändern. Datenschutztechnologien müssen sich an diese Fortschritte anpassen und Quantenkryptographie sowie andere quantenbasierte Sicherheitsmaßnahmen nutzen, um sensible Informationen vor zukünftigen Bedrohungen zu schützen.

Abschluss

Die Navigation durch die komplexe Landschaft datenschutzkonformer Technologien erfordert einen vielschichtigen Ansatz, der Technologie, Regulierung, Ethik und menschliche Faktoren umfasst. Da Datenschutz im digitalen Zeitalter weiterhin ein zentrales Anliegen ist, gewinnt datenschutzkonforme Technologie zunehmend an Bedeutung. Durch das Verständnis und die Umsetzung dieser Prinzipien können Organisationen und Einzelpersonen ein sichereres digitales Umfeld schaffen, in dem die Privatsphäre geachtet und geschützt wird.

Im nächsten Teil dieser Reihe beleuchten wir konkrete Fallstudien und praktische Anwendungen datenschutzkonformer Technologien. Wir stellen erfolgreiche Implementierungen vor und zeigen die dabei gewonnenen Erkenntnisse auf. Bleiben Sie dran für weitere Einblicke in den Schutz Ihrer digitalen Spuren in einer sich ständig weiterentwickelnden Technologielandschaft.

Die digitale Revolution hat unser Leben grundlegend verändert, und der Finanzsektor bildet da keine Ausnahme. An der Spitze dieses tiefgreifenden Wandels steht die Kryptowährung, eine bahnbrechende Innovation, die auf der Blockchain-Technologie basiert. Über die anfängliche Wahrnehmung als Spekulationsobjekt hinaus hat sich ein komplexes Ökosystem entwickelt, das oft als „Krypto-Einkommenssystem“ bezeichnet wird. Dieses System ist kein einzelnes Produkt oder eine Plattform, sondern ein vielschichtiger Ansatz zur Einkommensgenerierung und zum Vermögensaufbau durch digitale Vermögenswerte. Es stellt eine Abkehr vom traditionellen Finanzwesen dar und bietet Einzelpersonen vielfältige Möglichkeiten, an einer grenzenlosen, dezentralen Wirtschaft teilzuhaben.

Das Crypto Earnings System nutzt im Kern die inhärenten Eigenschaften der Blockchain-Technologie – Transparenz, Sicherheit und Unveränderlichkeit –, um neue Modelle des Wertetauschs und der Wertschöpfung zu schaffen. Vorbei sind die Zeiten, in denen Verdienen einen klassischen Bürojob oder das langsame, stetige Wachstum eines Sparkontos bedeutete. Die digitale Welt lockt mit der Verlockung aktiver Teilnahme und dem Potenzial exponentieller Renditen. Das heißt nicht, dass es ein garantierter Weg zum Reichtum ist; wie jedes finanzielle Vorhaben erfordert es Verständnis, Strategie und eine gehörige Portion Sorgfalt. Doch für alle, die bereit sind, Neues zu entdecken, bietet das Crypto Earnings System einen faszinierenden Einblick in die Zukunft der persönlichen Finanzen.

Einer der einfachsten Einstiege in die Welt der Krypto-Einnahmen ist das Staking. Stellen Sie sich vor, Sie erhalten Zinsen auf Ihre bestehenden Kryptowährungen, ähnlich wie bei einem Sparkonto, aber oft mit deutlich höheren Renditen. Beim Staking hinterlegen Sie eine bestimmte Menge Kryptowährung, um den Betrieb eines Blockchain-Netzwerks zu unterstützen. Im Gegenzug erhalten Sie als Staker neue Coins oder Transaktionsgebühren. Verschiedene Blockchains nutzen unterschiedliche Konsensmechanismen für das Staking, wobei Proof-of-Stake (PoS) der bekannteste ist. Durch die Teilnahme am Staking erzielen Sie nicht nur passives Einkommen, sondern tragen auch zur Sicherheit und Dezentralisierung der unterstützten Netzwerke bei. Der Vorteil des Stakings liegt in seiner relativen Einfachheit: Sobald Sie die benötigte Kryptowährung erworben haben, lässt sich der Staking-Prozess oft über benutzerfreundliche Wallets oder Börsenplattformen verwalten. Es ist jedoch wichtig, die Sperrfristen, mögliche Strafen (bei denen ein Teil Ihrer gestakten Vermögenswerte aufgrund von Fehlverhalten eines Validators einbehalten werden kann) und die inhärente Volatilität der zugrunde liegenden Krypto-Assets zu verstehen. Durch Diversifizierung über verschiedene Staking-Möglichkeiten lassen sich einige dieser Risiken mindern.

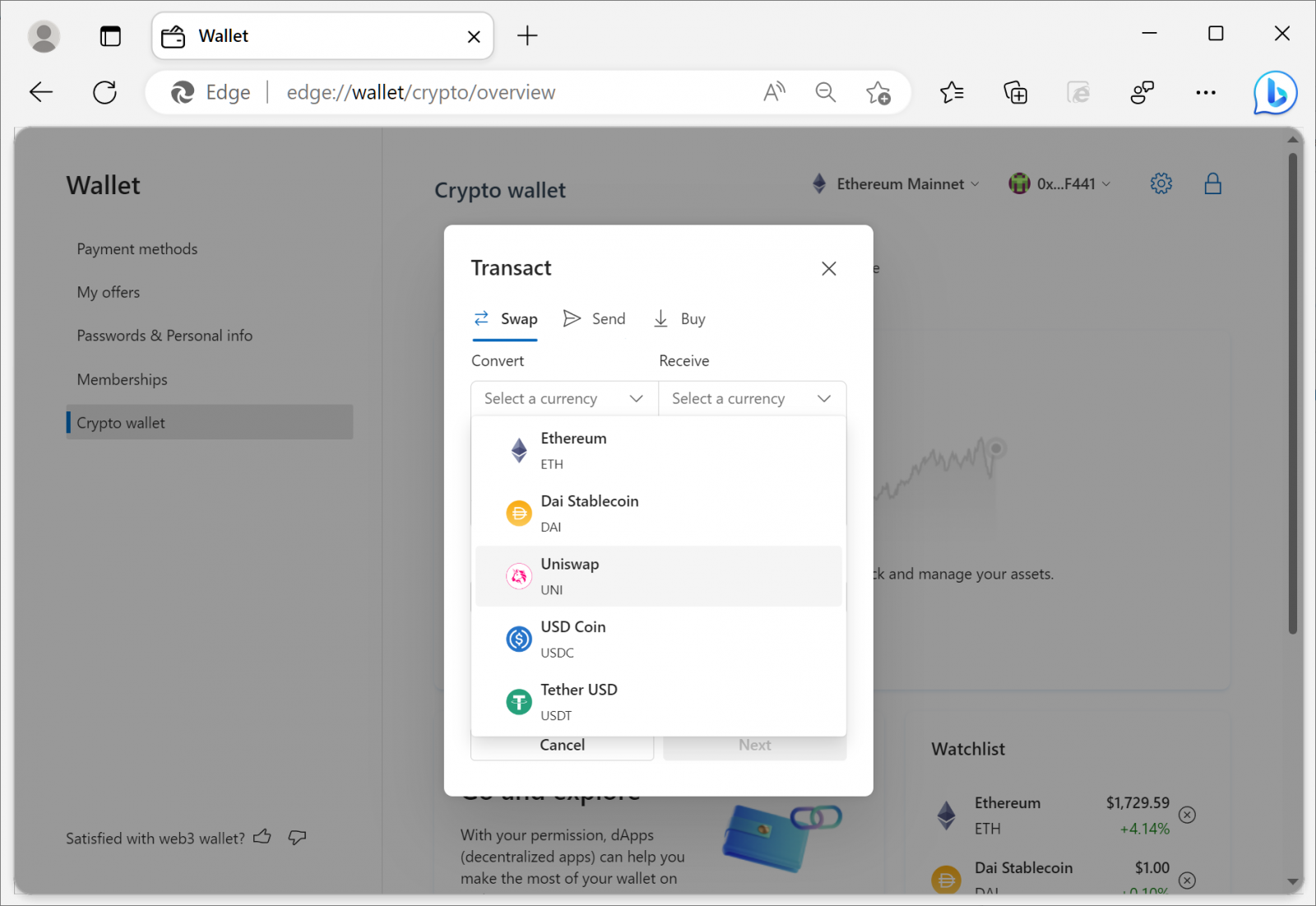

Ein weiterer wichtiger Pfeiler des Krypto-Einkommenssystems ist Yield Farming und Liquiditätsbereitstellung im Bereich der dezentralen Finanzen (DeFi). DeFi-Anwendungen erfreuen sich rasant wachsender Beliebtheit und bieten eine Reihe von Finanzdienstleistungen ohne Zwischenhändler wie Banken. Beim Yield Farming werden Krypto-Assets in DeFi-Protokolle eingezahlt, um Belohnungen zu erhalten, häufig in Form von Governance-Token oder Transaktionsgebühren. Liquiditätsbereitstellung ist eine spezielle Form des Yield Farming, bei der man seine Assets einem Liquiditätspool einer dezentralen Börse (DEX) zur Verfügung stellt. Diese Pools ermöglichen es anderen, Kryptowährungen nahtlos zu handeln, und Liquiditätsanbieter erhalten einen Anteil der generierten Handelsgebühren. Obwohl die potenziellen Renditen im DeFi-Bereich extrem hoch sein können, sind auch die Risiken deutlich erhöht. Schwachstellen in Smart Contracts, der impermanente Verlust (ein Risiko, das mit der Bereitstellung von Liquidität einhergeht, da der Wert der hinterlegten Vermögenswerte im Vergleich zum bloßen Halten sinken kann) und die Komplexität der Protokolle selbst erfordern ein umfassendes Verständnis und einen vorsichtigen Ansatz. Es ist vergleichbar mit der Navigation durch ein finanzielles Labyrinth, in dem die Belohnungen beträchtlich sein können, wenn man es effektiv durchschaut.

Neben passiven Einkommensströmen umfasst das Krypto-Einkommenssystem auch aktivere Handelsstrategien. Dazu gehören Daytrading, Swingtrading und sogar Arbitrage. Daytrader zielen darauf ab, von kurzfristigen Preisschwankungen zu profitieren, indem sie mehrere Transaktionen innerhalb eines Tages durchführen. Swingtrader halten Positionen über einige Tage oder Wochen und nutzen mittelfristige Markttrends. Arbitrage bedeutet, Preisunterschiede desselben Vermögenswerts an verschiedenen Börsen auszunutzen, um risikofreie Gewinne zu erzielen. Diese Strategien erfordern ein tiefes Verständnis von Marktanalyse, technischen Indikatoren und Risikomanagement. Die dem Kryptomarkt innewohnende Volatilität kann erhebliche Gewinnchancen bieten, birgt aber auch das Potenzial für beträchtliche Verluste. Erfolg im aktiven Handel hängt oft von Disziplin, emotionaler Kontrolle und einem kontinuierlichen Lernprozess ab, da sich die Marktdynamik ständig weiterentwickelt. Viele Händler nutzen ausgefeilte Tools und Bots zur Umsetzung ihrer Strategien, doch die grundlegenden Elemente Marktkenntnisse und Risikobewusstsein bleiben von größter Bedeutung.

Darüber hinaus ist das Mining weiterhin ein zentraler Bestandteil des Krypto-Einnahmensystems, insbesondere für Kryptowährungen, die auf einem Proof-of-Work (PoW)-Konsensmechanismus wie Bitcoin basieren. Beim Mining werden leistungsstarke Computerhardware eingesetzt, um komplexe mathematische Probleme zu lösen, Transaktionen zu validieren und neue Blöcke zur Blockchain hinzuzufügen. Miner werden mit neu geschürfter Kryptowährung und Transaktionsgebühren belohnt. Während Bitcoin-Mining einst auch für Privatpersonen mit handelsüblicher Hardware zugänglich war, hat es sich zunehmend industrialisiert und erfordert erhebliche Investitionen in Spezialausrüstung und Strom. Alternative PoW-Kryptowährungen bieten jedoch weiterhin Möglichkeiten für kleinere Miner oder diejenigen, die an der Netzwerksicherheit interessiert sind. Der Energieverbrauch beim PoW-Mining ist Gegenstand anhaltender Diskussionen, und die Rentabilität hängt stark von den Hardwarekosten, den Strompreisen und dem Marktwert der geschürften Kryptowährung ab.

Das Aufkommen von Non-Fungible Tokens (NFTs) hat neue Verdienstmöglichkeiten eröffnet. Obwohl sie oft mit digitaler Kunst in Verbindung gebracht werden, stellen NFTs einzigartige digitale Vermögenswerte dar, die von Sammlerstücken und virtuellem Land bis hin zu In-Game-Gegenständen reichen können. Das Krypto-Verdienstsystem erstreckt sich auch auf NFTs, indem es das Prägen und Verkaufen eigener Kreationen, den Handel mit NFTs auf Sekundärmärkten oder sogar die Vermietung wertvoller NFTs zur Verwendung in Spielen oder anderen Anwendungen ermöglicht. Der NFT-Markt zeichnet sich durch seinen spekulativen Charakter und seine sich rasant entwickelnden Trends aus und erfordert daher ein gutes Gespür für aufstrebende Künstler, Communities und deren Nutzen. Um sich in diesem dynamischen und oft unberechenbaren Markt zurechtzufinden, ist es entscheidend, die zugrundeliegende Blockchain, die Herkunft des NFTs und die dazugehörige Community zu verstehen. Das Potenzial für kreativen Ausdruck und finanzielle Gewinne ist enorm, doch das Risiko, in Vermögenswerte mit schwankender Nachfrage zu investieren, ist allgegenwärtig.

Das übergeordnete „Krypto-Einnahmensystem“ ist nicht bloß eine Sammlung isolierter Methoden, sondern ein vernetztes Ökosystem, in dem sich die verschiedenen Wege oft ergänzen und gegenseitig beeinflussen. So können beispielsweise Gewinne aus aktivem Handel in Staking oder Liquiditätsbereitstellung reinvestiert werden, was zu einem exponentiellen Vermögensaufbau führt. Das Verständnis des Zusammenspiels dieser Komponenten ist entscheidend für die Entwicklung einer robusten und widerstandsfähigen Strategie im digitalen Asset-Markt. Dies erfordert die Bereitschaft zum kontinuierlichen Lernen, da sich Technologie und Marktdynamik ständig weiterentwickeln.

Neben den direkten Verdienstmöglichkeiten bietet das Krypto-Einkommenssystem auch Chancen durch Affiliate-Marketing und Empfehlungsprogramme. Viele Krypto-Plattformen, Börsen und DeFi-Protokolle belohnen Nutzer, die neue Kunden werben. Dies kann eine prozentuale Beteiligung an den Handelsgebühren der geworbenen Nutzer oder ein fester Bonus für erfolgreiche Anmeldungen sein. Dieses Modell nutzt die Kraft von Communitys und Netzwerkeffekten und belohnt diejenigen, die aktiv zum Wachstum dieser Plattformen beitragen. So können Sie Ihr Wissen und Ihr Netzwerk nutzen, um Einkommen zu generieren, ohne in bestimmten Fällen eigenes Kapital direkt investieren zu müssen. Es ist jedoch immer ratsam, die beworbenen Produkte zu verstehen.

Eine weitere spannende Entwicklung im Bereich der Krypto-Einnahmen sind Play-to-Earn-Spiele (P2E). Diese Spiele integrieren Kryptowährungen und NFTs in ihr Gameplay und ermöglichen es Spielern, digitale Assets als Belohnung für ihre Erfolge, ihr Können oder ihren Zeitaufwand im Spiel zu verdienen. Spieler können Token erhalten, die an Börsen gehandelt werden können, oder wertvolle NFTs erwerben, die gewinnbringend verkauft werden können. Der P2E-Bereich wächst rasant und bietet immersive Erlebnisse, in denen Unterhaltung und Verdienstmöglichkeiten zusammenfließen. Die Nachhaltigkeit einiger P2E-Modelle wurde jedoch bereits diskutiert, wobei der Fokus darauf liegt, einen echten Spielwert jenseits rein wirtschaftlicher Anreize zu gewährleisten. Mit zunehmender Reife des Sektors zeichnen sich die erfolgreichsten P2E-Spiele durch fesselndes Gameplay, starkes Community-Engagement und gut durchdachte Wirtschaftssysteme aus, die Belohnungsgenerierung mit Asset-Knappheit und Nutzen in Einklang bringen.

Das grundlegende Prinzip, das viele Krypto-Einnahmesysteme ermöglicht, ist die Dezentralisierung. Anders als im traditionellen Finanzwesen, wo zentrale Institutionen den Geld- und Dienstleistungsfluss kontrollieren, funktionieren dezentrale Systeme auf verteilten Netzwerken. Dies bedeutet mehr Kontrolle für Einzelpersonen über ihre Vermögenswerte und ein größeres Innovationspotenzial. Smart Contracts, also selbstausführende, in Code geschriebene Vereinbarungen, sind grundlegend für DeFi und viele andere Krypto-Anwendungen. Sie automatisieren komplexe Finanzprozesse, reduzieren den Bedarf an Zwischenhändlern und ermöglichen transparente, vertrauenslose Transaktionen. Das Verständnis der Funktionsweise von Smart Contracts ist entscheidend für jeden, der sich intensiver mit den fortgeschrittenen Aspekten des Krypto-Einnahmensystems auseinandersetzen möchte.

Die Navigation in diesem dynamischen Umfeld erfordert ein solides Risikomanagement. Die Volatilität der Kryptowährungsmärkte bedeutet, dass auf hohe Gewinne oft erhebliche Verluste folgen. Investieren Sie daher unbedingt nur so viel, wie Sie auch verlieren können, und diversifizieren Sie Ihr Portfolio über verschiedene Anlageklassen und Anlagestrategien. Es ist von größter Bedeutung, die spezifischen Risiken jeder Methode zu verstehen – seien es Schwachstellen in Smart Contracts im DeFi-Bereich, vorübergehende Liquiditätsengpässe oder die Sicherheitsrisiken beim Besitz privater Schlüssel. Wissen ist Ihr wichtigstes Instrument: Ein gut informierter Anleger kann fundierte Entscheidungen treffen und sein Kapital schützen.

Darüber hinaus ist die Sicherheit Ihrer digitalen Vermögenswerte von höchster Wichtigkeit. Das Crypto Earnings System setzt auf robuste Sicherheitsmaßnahmen, um Diebstahl und Betrug zu verhindern. Die Verwendung seriöser Wallets, die Aktivierung der Zwei-Faktor-Authentifizierung und die Wachsamkeit gegenüber Phishing-Angriffen sind unerlässlich. Die Verantwortung für den Schutz Ihrer Vermögenswerte liegt oft direkt bei Ihnen, insbesondere bei der Verwendung von Non-Custodial Wallets. Diese persönliche Kontrolle ist ein zweischneidiges Schwert: Sie bietet Freiheit, erfordert aber auch ständige Wachsamkeit. Das Verständnis des Managements privater Schlüssel und die Bedeutung sicherer Speicherlösungen sind daher unabdingbar.

Die regulatorischen Rahmenbedingungen rund um Kryptowährungen sind ebenfalls ein entscheidender Aspekt. Mit zunehmender Reife des Krypto-Einkommenssystems entwickeln Regierungen weltweit Rahmenbedingungen zur Regulierung digitaler Vermögenswerte. Sich über diese Regulierungen in Ihrem Land zu informieren, hilft Ihnen, die Compliance-Anforderungen und potenziellen Auswirkungen auf Ihre Einnahmen und Investitionen zu verstehen. Obwohl die dezentrale Natur von Kryptowährungen darauf abzielt, traditionelle Kontrollinstanzen zu umgehen, ist das Verständnis der rechtlichen und steuerlichen Konsequenzen Ihrer Aktivitäten ein verantwortungsvoller Bestandteil der Nutzung dieses Systems.

Letztendlich stellt das Krypto-Einkommenssystem einen Paradigmenwechsel in unserem Denken über und unserer Vermögensbildung dar. Es ist ein dynamisches, komplexes und oft faszinierendes Feld, das Neugier, Lernbereitschaft und strategisches Handeln belohnt. Von passivem Einkommen durch Staking und Yield Farming bis hin zu aktivem Handel und kreativen Möglichkeiten in NFTs und P2E-Spielen – die Verdienstmöglichkeiten sind vielfältig und wachsen stetig. Es ist kein System für Zögerliche, aber für diejenigen, die bereit sind, sich mit seinen Feinheiten auseinanderzusetzen, bietet es das Potenzial für finanzielle Unabhängigkeit und Freiheit. Die Zukunft des Geldes wird in Code geschrieben, und das Krypto-Einkommenssystem lädt dazu ein, aktiv an ihrer Gestaltung mitzuwirken, anstatt nur passiver Beobachter zu sein. Sich diesem System zu öffnen bedeutet, eine Zukunft zu gestalten, in der finanzielle Teilhabe zugänglicher, dynamischer und potenziell lohnender ist als je zuvor.

Nebenverdienst mit Krypto-Airdrops – Eine lukrative Gelegenheit, die Sie nicht verpassen sollten

Die Zukunft gestalten Das Blockchain-Profit-Framework für eine neue Ära